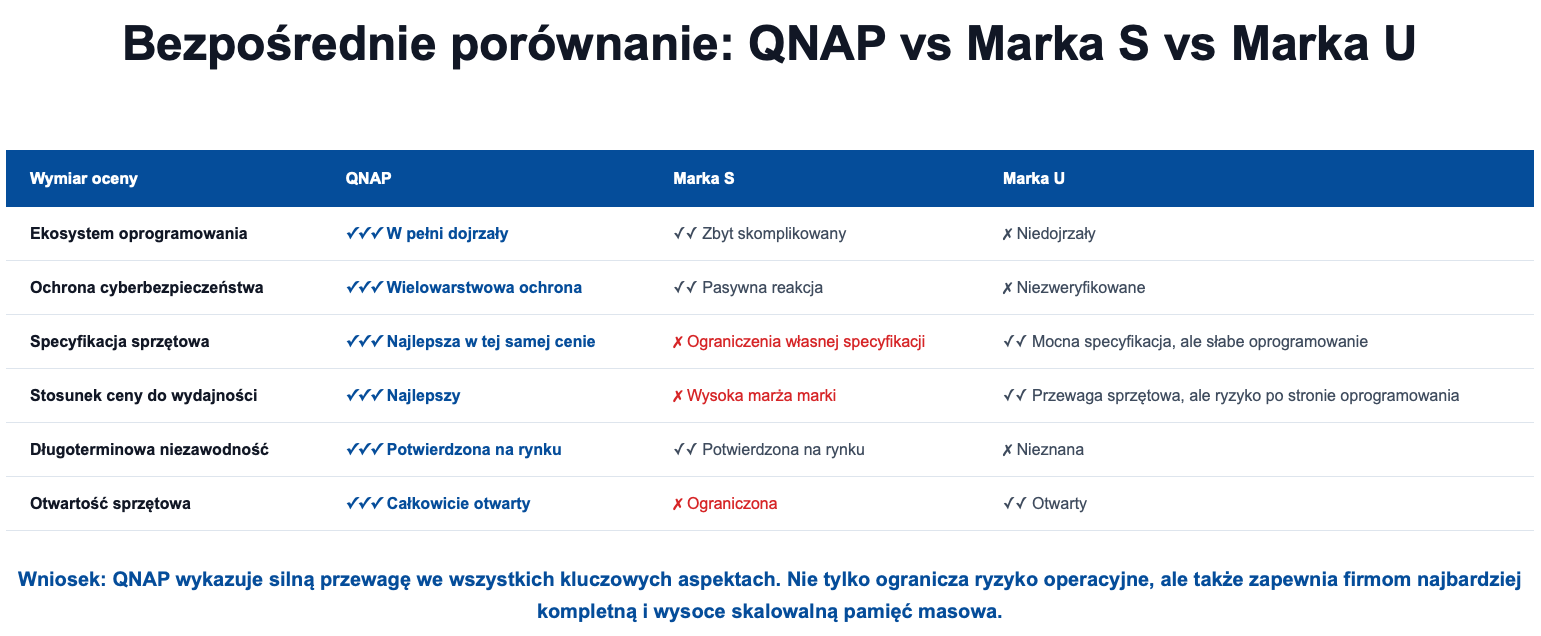

Jedyna zintegrowana marka obejmująca pamięć masową, łączność sieciową, cyberzabezpieczenia oraz rozwiązania z zakresu bezpieczeństwa chmury. Korzystaj z kompatybilnego sprzętu i oprogramowania, kompleksowego cyberbezpieczeństwa oraz najlepszego stosunku jakości do ceny.

Zalety sprzętowe QNAP: Najlepsza konfiguracja w tej samej cenie

Specyfikacja klasy enterprise, szybka łączność sieciowa, nieograniczona skalowalność

Wysokowydajny procesor

- ✓Wykorzystuje najnowszy dostępny wysokowydajny procesor

- ✓Wiele modeli wyposażonych jest w NPU lub procesory ze zintegrowaną grafiką

- ✓Optymalizacja Wirtualizacja, obsługuje złożone obciążenia

Ultraszybkie Łączność sieciowa

- ✓Wiele modeli Serwer NAS z wbudowanymi portami Łączność sieciowa 2,5/10/25GbE

- ✓Oferuje szeroki wybór kart sieciowych, elastyczne opcje od 2,5GbE do 100GbE

- ✓Thunderbolt™ 4 lub Thunderbolt™ 5 łączność — optymalna dla kreatywnych procesów pracy

Nieograniczona elastyczność rozbudowy

- ✓Elastyczna rozbudowa pamięci RAM — Obsługa ręcznych rozbudów pamięci zgodnie z oficjalną listą akcesoriów

- ✓Obsługa kart rozszerzeń PCIe — możliwość dodania GPU lub kart sieciowych w razie potrzeby

- ✓Zewnętrzny JBOD — ogromny Rozszerzenie pamięci masowej na żądanie

Przewaga oprogramowania QNAP: Pełny zestaw funkcji klasy enterprise

QuTS hero, ZFS, pełna integracja z chmurą, architektura wysokiej dostępności

Przełączanie pomiędzy dwoma systemami operacyjnymi

Pojedynczy Serwer NAS oferuje elastyczne opcje systemu operacyjnego: system plików ZFS klasy enterprise, zapewniający dane samonaprawę i wysokowydajną kompresję; intuicyjny interfejs zarządzania QTS, umożliwiający szybkie i wygodne dane pamięć masowa oraz zarządzanie.

- ✓System operacyjny QTS, wielofunkcyjne aplikacje

- ✓System operacyjny QuTS hero, najlepszy wybór dla wysoce niezawodnych rozwiązań pamięć masowa z ZFS

- ✓Wysoka wydajność, stabilność i niezawodność

Kompleksowa integracja z chmurą

myQNAPcloud One — zintegrowana chmurowa pamięć masowa, bezpieczna, skalowalna i elastyczna. Integruje backup Serwer NAS oraz S3 object pamięć masowa, zapewniając firmom pełne rozwiązanie hybrydowej chmury.

- ✓Zunifikowane zarządzanie myQNAPcloud One

- ✓Zgodność z chmurową pamięcią obiektową S3 pamięć masowa

- ✓Architektura chmury hybrydowej

Rozwiązanie High Availability

High Availability Manager zapewnia rozwiązanie wysokiej dostępności z architekturą dwukontrolerową, gwarantując ciągłość działania firmy. Idealne dla krytycznych systemów biznesowych wymagających zerowego przestoju.

- ✓Podwójna architektura aktywno-pasywna

- ✓Automatyczny tryb failover

- ✓Aktualizacja bez przestojów

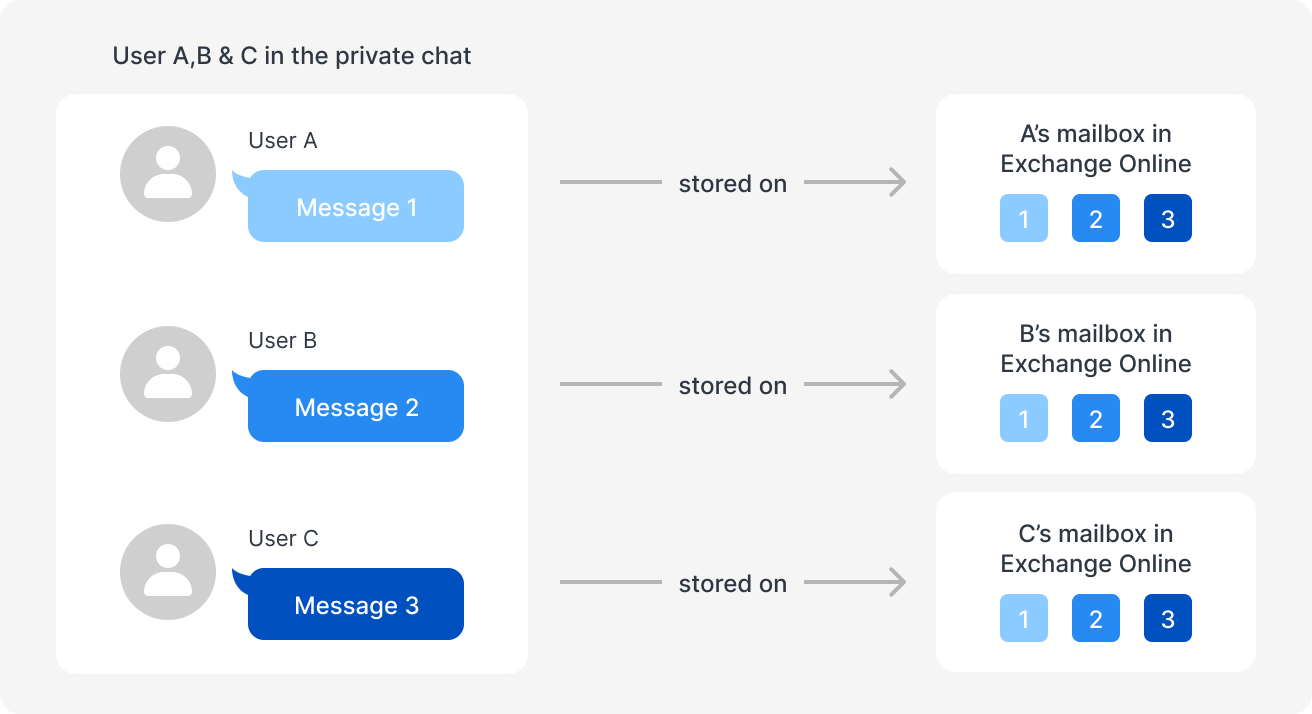

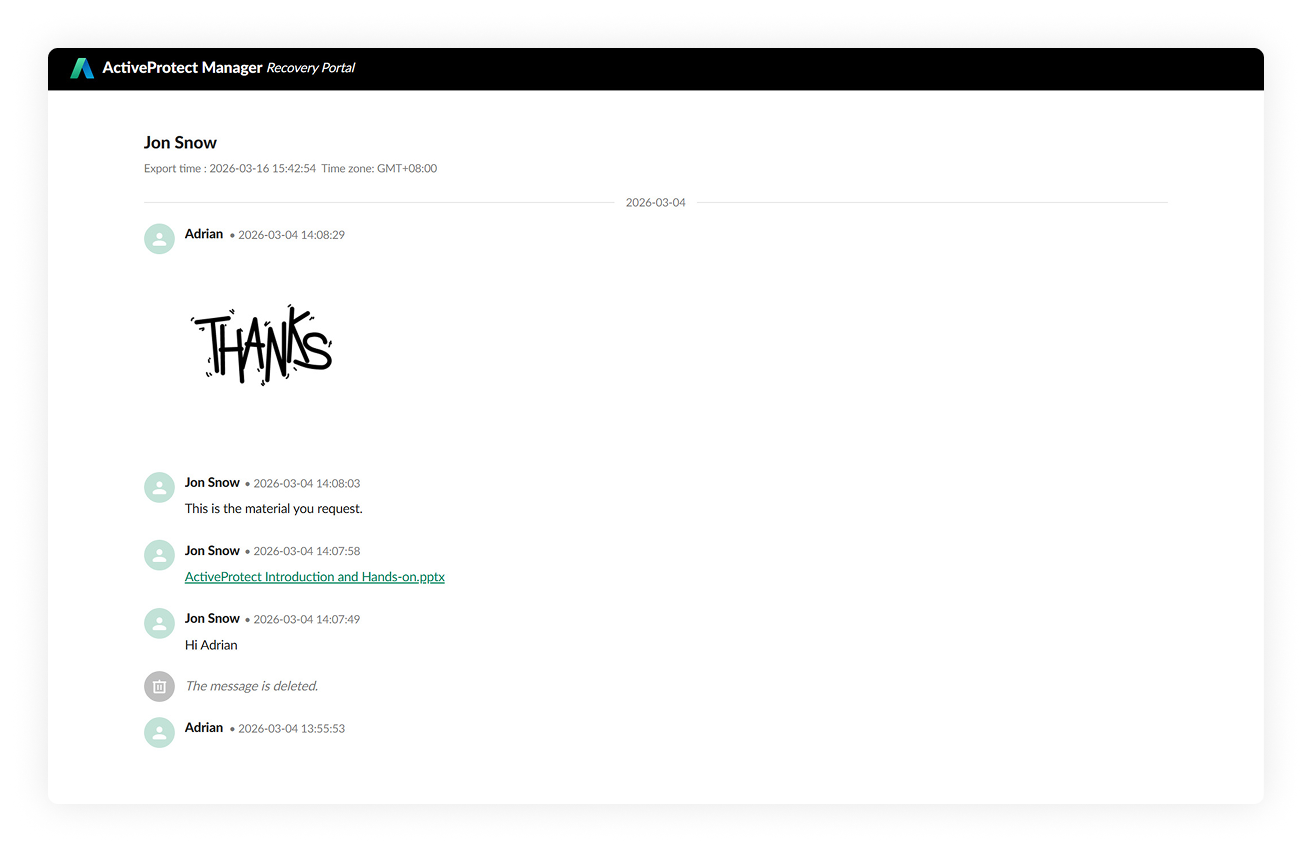

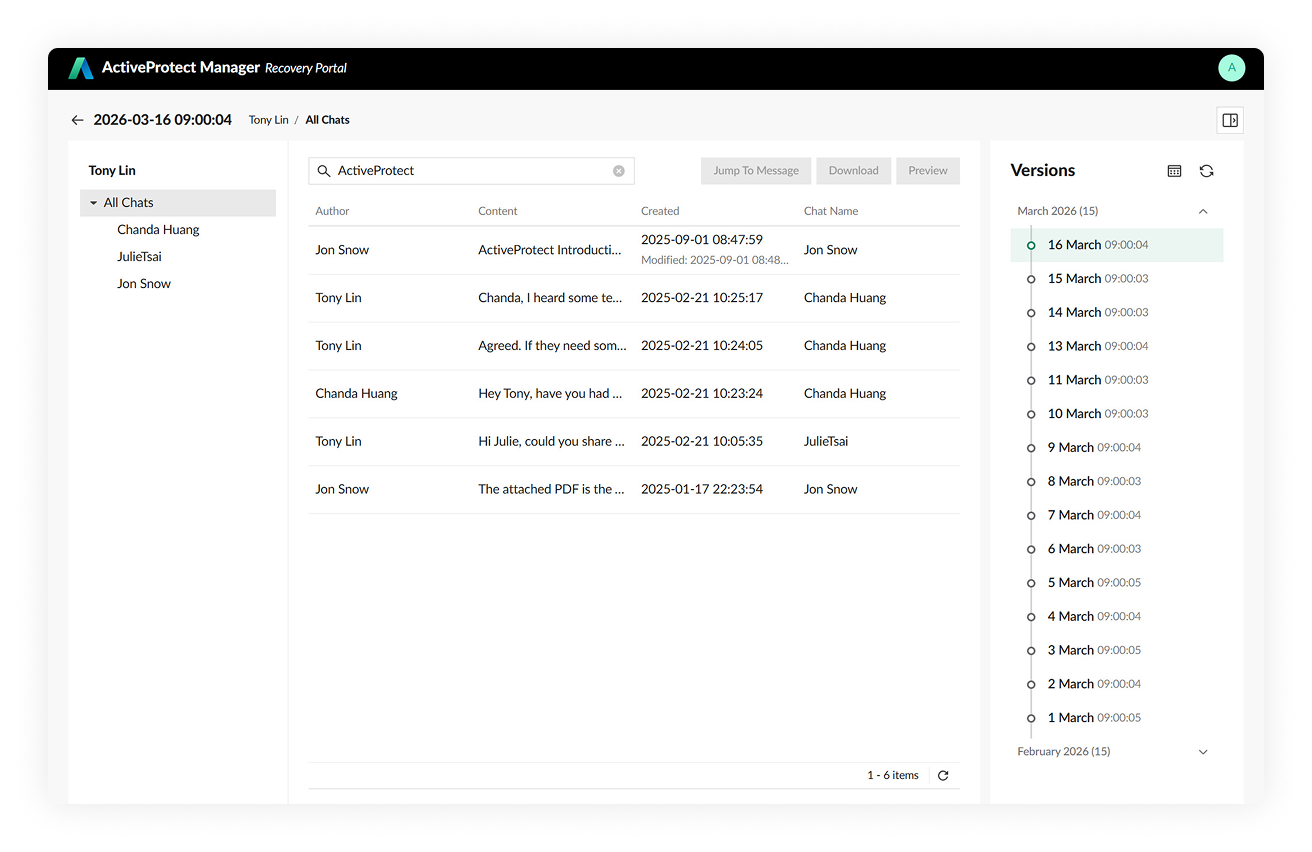

Kompleksowa ochrona kopii zapasowych

Hyper Data Protector zapewnia kompleksowe rozwiązanie backupu QNAP, chroniąc dane bez utraty dane. Obsługuje strategię backupu 3-2-1, migawki i replikację zdalną.

- ✓Strategia backupu 3-2-1

- ✓Migawki i replikacja zdalna

- ✓Oprogramowanie chroniące przed ransomware

Zalety QNAP Zabezpieczenia: Proaktywny system obrony

PSIRT, Program Bounty, architektura wielowarstwowej ochrony

Mechanizm reagowania PSIRT

QNAP utworzył dedykowany zespół ds. reagowania na incydenty cyberZabezpieczenia. Krytyczne i ważne luki są łatane w ciągu tygodnia, aby zapewnić bezpieczeństwo produktów.

- ✓Dedykowany zespół PSIRT

- ✓Łatanie kluczowych luk w ciągu 1 tygodnia

- ✓Regularne zalecenia Zabezpieczenia

Program Bounty

W 2025 roku otrzymano 224 zgłoszenia luk, w których uczestniczyło 151 zewnętrznych badaczy Zabezpieczenia, a na nagrody za luki przeznaczono 88 tys. USD.

- ✓224 zgłoszeń luk

- ✓151 badaczy Zabezpieczenia

- ✓88 tys. USD w nagrodach

Wielowarstwowa architektura obronna

QuFirewall, Malware Remover, szyfrowana komunikacja, kontrola dostępu, budowanie zabezpieczeń Zabezpieczenia klasy enterprise.

- ✓QuFirewall Zapora

- ✓Malware Remover

- ✓Szyfrowanie i kontrola dostępu

Zobowiązanie QNAP w zakresie Zabezpieczenia

✓ Udział w Pwn2Own

Aktywny udział w międzynarodowych konkursach cyberZabezpieczenia w celu weryfikacji bezpieczeństwa produktów, poddając się najbardziej rygorystycznym testom branżowym.

✓ Regularne testy penetracyjne

Zapraszamy zewnętrzne firmy cyberbezpieczeństwa do przeprowadzania regularnych testów penetracyjnych, aby zapewnić skuteczność mechanizmów obronnych.

✓ Profesjonalne skanowanie QA/QC

Podczas fazy testów wykorzystywane jest profesjonalne oprogramowanie do skanowania w celu zwiększenia i weryfikacji jakości produktu, zapewniając wykrycie i naprawę luk przed wydaniem.

Prawdziwi użytkownicy. Prawdziwe rezultaty.

Zobacz, jak globalne przedsiębiorstwa, profesjonaliści i twórcy korzystają z QNAP, aby tworzyć wyjątkowe doświadczenia

Amerykańska Akademia Sztuki i Wiedzy Filmowej (AMPAS), USA

Produkcja telewizyjna i filmowa

AMPAS wykorzystuje TS-h1290FX, aby przełamać tradycyjne metody pamięć masowa, centralnie zarządzać dystrybucją filmów i znacząco skrócić czas operacji pokazów oraz procesów festiwalowych.

„Całkowicie usprawniliśmy nasz workflow — ładując film bezpośrednio do Serwer NAS, z płynnym transferem do projektora. Nie polegamy już na fizycznych twarde dyski, eliminując opóźnienia i skomplikowane procesy transferu.”

— Ryan Carpenter, Dyrektor ds. inżynierii projekcji

Kluczowe zalety:

- Szybka transmisja 25GbE, natychmiastowe ładowanie plików filmowych w 2 godziny

- Cztery sale kinowe bezpiecznie połączone przez VPN, pliki dostępne natychmiast

- Całkowite uwolnienie się od ograniczeń fizycznej dostawy pamięć masowa

Reno Studios

Produkcja telewizyjna i filmowa / efekty specjalne w postprodukcji

Wprowadzenie QNAP All-Flash Serwer NAS i 25GbE Przełącznik, przełamanie wąskich gardeł postprodukcji oraz zwiększenie wydajności produkcji 4K i współpracy zespołu.

„W przeszłości często napotykaliśmy opóźnienia w przetwarzaniu dane, ale teraz dzięki buforowaniu SSD oraz wydajnym procesorom i prędkości sieci 25GbE wszystko przebiega płynnie podczas pracy i przetwarzania treści 4K i 8K.”

— Tomi Kuo, Supervisor VFX i CEO, Reno Studios

Główne zalety:

- Znacząco poprawiona płynność edycji treści 4K/8K

- Przyspieszenie buforowania SSD, zmniejszone opóźnienia dane

- Współpraca zespołowa w czasie rzeczywistym dla zwiększenia wydajności produkcji