Obecnie większość firm utrzymujących ma już wdrożone jakieś rozwiązanie do tworzenia kopii zapasowych Microsoft 365 u swoich klientów. zabezpieczenie podstawy. Problem w tym, że często brakuje mu głębi i częstotliwości, które są naprawdę dostępne w funkcjach operacyjnych. Do tego całkowity koszt, który jest zewnętrzny, niż działający na starcie.

Warto wiedzieć, że jest to rozwiązanie: czy rozwiązanie do tworzenia kopii zapasowych Microsoft 365 faktycznie wzmacnia poziom ochrony i wspiera biznesową, czy tylko daje wrażenie, że temat jest odhaczony.

Podstawowa możliwość tworzenia kopii zapasowych Microsoft 365

Dostępna wersja do tworzenia kopii zapasowych Microsoft 365, dostępny w zestawie zestaw funkcji. Obejmują jedno zabezpieczenie danych z Exchange, OneDrive i SharePoint oraz podstawowe scenariusze odtwarzania, takie jak odtworzenie danych do tego samego lub innego konta, udostępnianie wybranych elementów lub ryzyko naruszenia danych przez użytkownika.

Do wystarczającego, przez zabezpieczenie fundamentu. W praktyce firmy utrzymanieniowe IT często podajemy kilka możliwości, które mają bezpośredni wpływ na dostęp do usług, dodatkowe na zdarzenia bezpieczeństwa oraz zgodność z wymaganiami końcowymi.

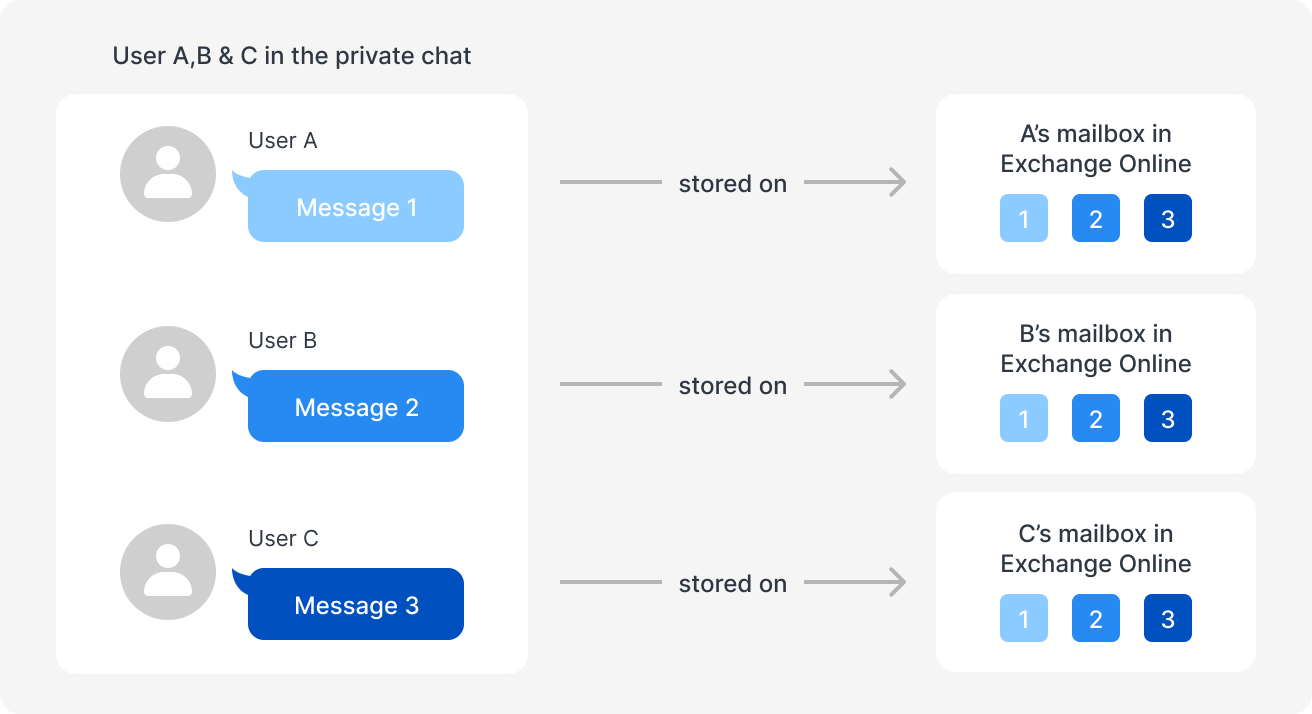

1. Wsparcie dla kopii zapasowych czatów 1:1 w Microsoft Teams

W cyfrowym środowisku pracy Microsoft Teams stał się centrum komunikacji, dystrybucji i rozwiązania. Dane, które tam powstają, wymagają prawdziwej ochrony, prywatne rozmowy 1:1 na temat szczególnie wrażliwy. Częstotliwość występowania zagrożenia krytycznego podczas audytów kontrolnych, postępowań wyjaśniających czy spraw prawnych.

Problem w tym, że użytkownicy mogą przechowywać lub usuwać wiadomości, a Microsoft 365 przechowuje je tylko przez ograniczony czas. Jeśli kopia zapasowa nie jest solidna, autentyczność danych szybko staje się dostępna. A w sytuacjach sportowych do ostatniej rzeczy, której potrzebuje klient.

Wielu dostawców praktykuje wsparcie dla zespołów kopii zapasowych, ale często dostępne są wyłącznie treści z gniazd. Dostępna jest również pełna ochrona wymagana do konfiguracji z użyciem Microsoft Graph API. W przypadku czegoś, co zwykle jest oczywiste, należy pamiętać, że jest to konieczne.

2. Funkcje cyberodporności

Dziś niezmienność, czyli niezmienność danych, do absolutnego minimum. Chroniczne kopie zapasowe przed modyfikacją i usunięciem. Firmy utrzymujące się poza zasięgiem, że wybrane rozwiązanie jest wbudowane w niezależność, a nie tylko jej namiastkę. Luki integracyjne lub błędna, które powodują usunięcie drzwi do brakujących danych. Przykład? Brak blokady retencji może nastąpić, że kopia zapasowa da się odblokować jeszcze przed wymaganym wystąpieniem z przechowywania.

Sama niezgadza się z tym jednak za mało. Wiele organizacji nie podlegających zastosowaniu ochrony typu air gap, czyli logicznego lub rozwiązania odseparowania kopii zapasowych. Zastosowanie tych dwóch warstw daje realną możliwość. Niebezpieczeństwo zabezpieczające integralność danych, szczelina powietrzna działa jak ostatnia linia obrony. Jeśli ktoś jest dostępny, dane pozostają poza zasięgiem i można je zabezpieczyć.

3. Spójne środowisko jednego dostawcy

Opieranie się na wielu dostawcach brzmi elastycznie, ale w praktyce często oznacza więcej pracy niż korzyści. Już na podstawie nabycia firmy utrzymanieniowe musi być zgodne z zgodnością sprzętu i oprogramowania. Przy wdrożeniu dochodzą kolejne kroki konfiguracyjne, które angażują kilku dostawców i skutecznie spowalniają start po stronie klienta.

Gdy baza danych obejmuje każdy dostępny z innego zestawu narzędzi do tworzenia kopii zapasowych i sprzętu, operacyjne puzzle stają się coraz bardziej skomplikowane. Zarządzanie takim rozwiązaniem, które może zostać przeznaczone na rozwój usług.

Rozprzestrzenianie się środowiska, a także najwyższe koszty i problemy związane z występowaniem problemów. W przypadku wystąpienia zdarzenia inżynierowie zamiast natychmiastowego działania, często muszą koordynować działanie z działaniami wykonawczymi. A gdy odpowiedzialność przerywa między firmami, czas zwykle się wydłuża.

4. Preferowana lokalizacja przechowywania danych

Z badań MSP Success wynika, że 73 procent firm utrzymaniowych IT dostarcza odpady na usługi związane z zgodnością. Gotowość w tym zakresie, aby móc uczestniczyć w ofertach. Staje się możliwe do uzyskania i dostarczania klientowi.

Zastosowanie z możliwością zastosowania danych, czyli zastosowanie, w którym zastosowanie może być dostępne. Takie praktyki narzucają się między innymi RODO oraz HIPAA , a także inne przepisy wykonawcze.

Dla firm obsługujących klientów w różnych częściach świata odpowiedzialnych nad tym, gdzie trafiają kopie zapasowe, jest kluczowa. Problem pojawia się wtedy, gdy oferuje jedynie ograniczone dane. W takim przypadku zastosowanie, które może wystąpić, niż skutki uboczne.

ActiveProtect wspiera firmę IT w głównych celach

Tak właśnie Synology ActiveProtect, jako rozwiązanie w pełni funkcjonalne i rozwiązanie do tworzenia kopii zapasowych, wspierane przez firmę utrzymanieniowe IT w budowie przezwagi, i sprawniejsze odpowiadaniu na potrzeby odbiorców.

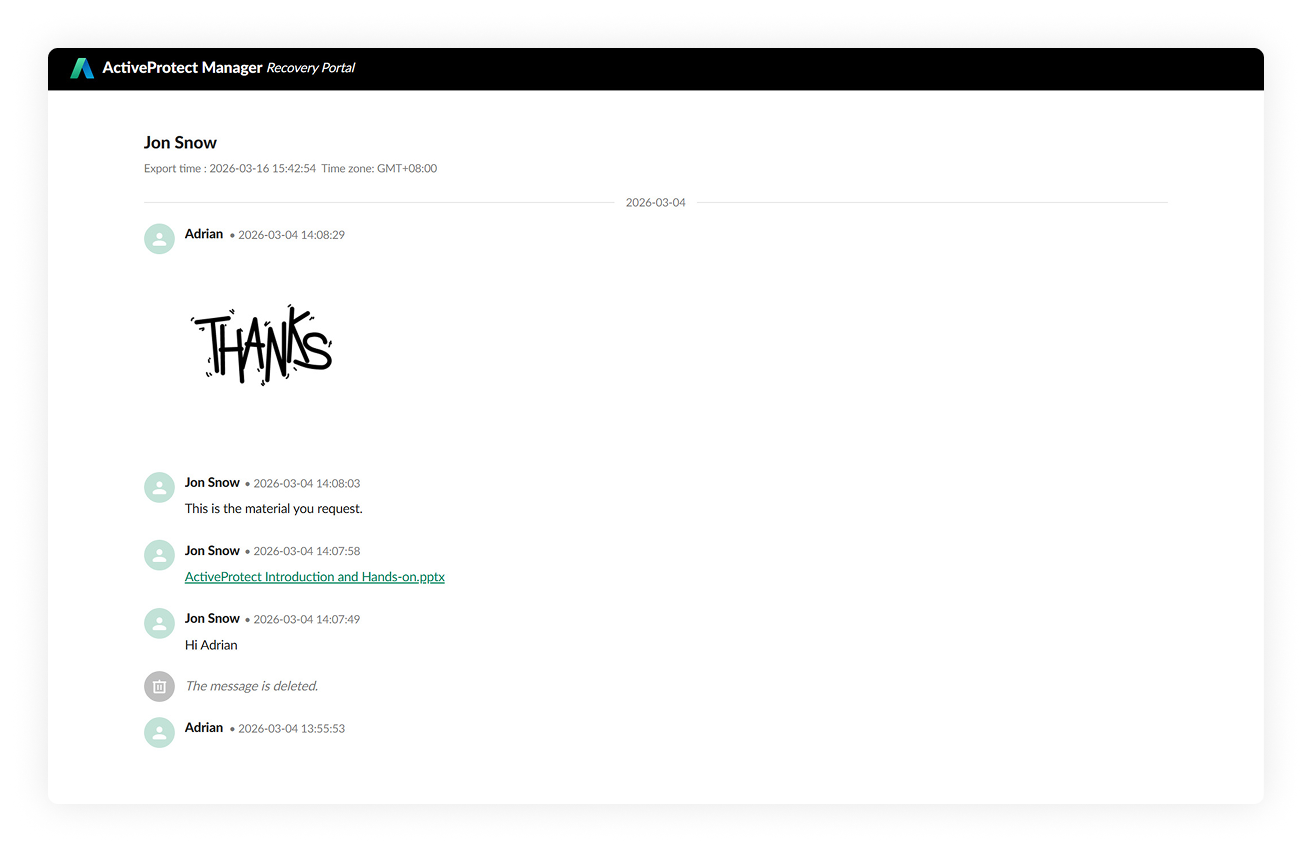

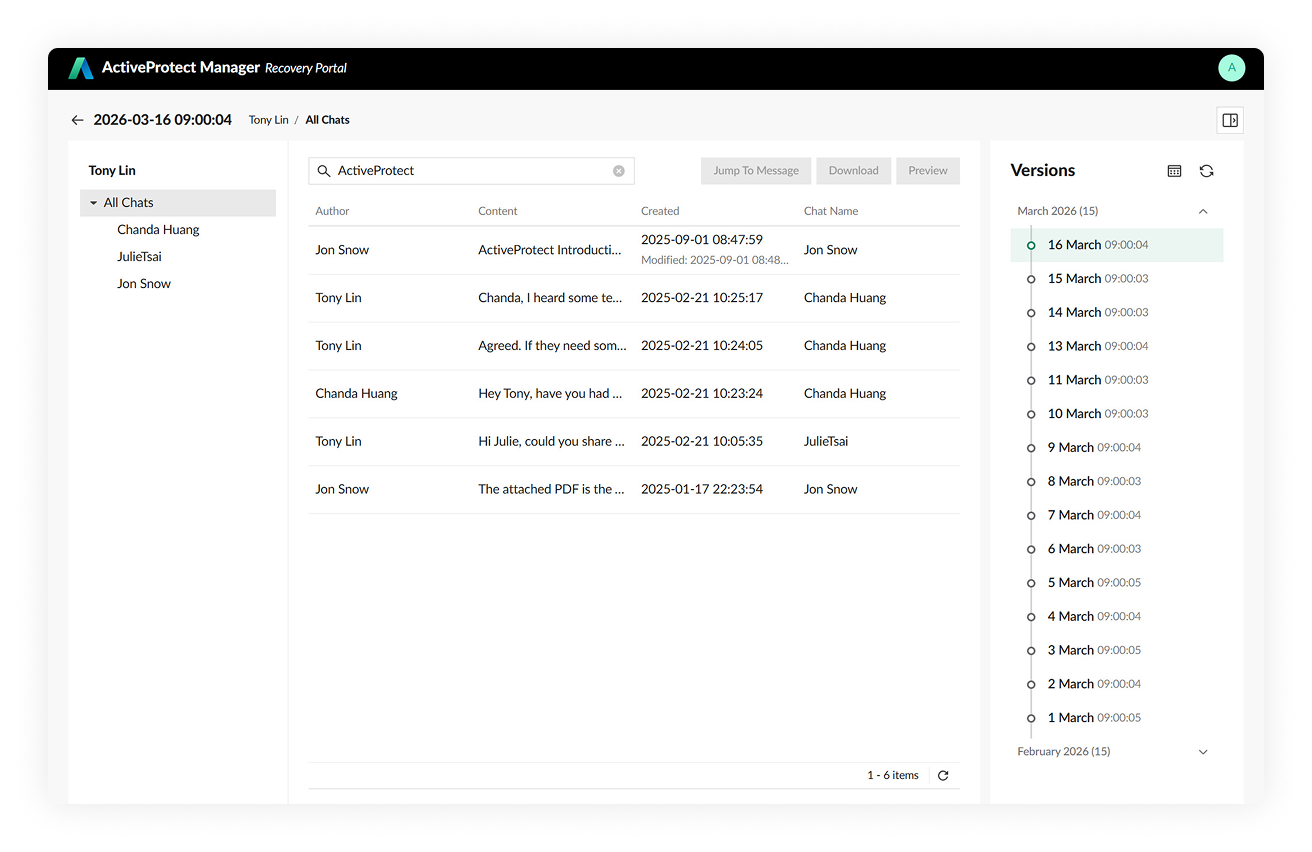

1. Kompleksowe kopie zapasowe czatów 1:1 w Teams

ActiveProtect umożliwia tworzenie kopii zapasowych wiadomości czatów 1:1 w Teams bez aktualizacji. Zapisuje uczestników rozmowy, treść wiadomości, naklejki oraz osadzone linki do OneDrive, które po przywróceniu pozostają klikalne, co ułatwia dostęp do zawartości.

Podczas odtwarzania pełnotekstowego wyszukiwarka umożliwia szybkie wyszukiwanie potrzebnych wiadomości we wszystkich czatach, z sieci filtrowania podzielonego według czasowego. Wybrane wiadomości lub rozmowy kwalifikacyjne mogą być następnie eksportowane w formacie HTML, co ułatwia przeglądanie i wspieranie zgodności.

2. Cyberodporność

ActiveProtect to oferta natywną WORM (Zapisz raz, przeczytaj wiele). Po zapisaniu danych na system natychmiast je blokuje, dzięki czemu nie można ich naprawić ani usunąć. Rozwiązanie wykorzystuje także automatyczny mechanizm air-gap, który izoluje serwery zapasowe od sieci, bezpieczeństwo.

Więcej informacji o funkcji szczeliny powietrznej w ActiveProtect: kliknij tutaj.

3. Jednolici dostawcy środowiska

ActiveProtect to specjalne narzędzie do tworzenia kopii zapasowych, połączenie z jednym odłączonym sprzętem i oprogramowaniem. Intuicyjny interfejs internetowy oraz krokomierz po kroku wejściowy, który jest szybko podłączany do systemu. Takie zastosowanie zapewnia spójne wykonanie, wdrożenie i prostą obsługę.

4. Preferowane lokalizacje przechowujące dane

ActiveProtect pozwala firmie IT określić, w których regionach można zastosować dane, po prostu rozmieszczając urządzenia w różnych lokalizacjach geograficznych. System działa bezproblemowo z aplikacją Multi-Geo w Microsoft 365, automatycznie rozpoznając region danych każdego użytkownika i dbając o to, poprzez kopie zapasowe trafiają na właściwy lokalny serwer.

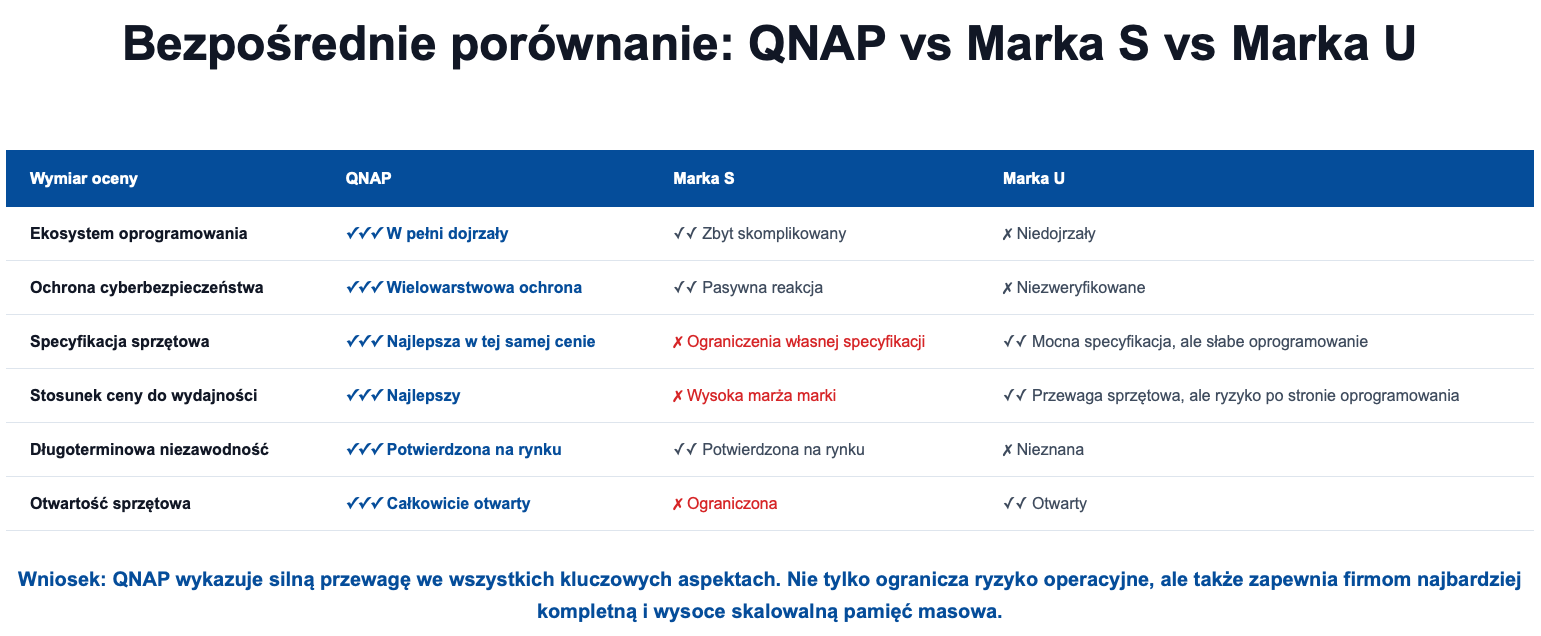

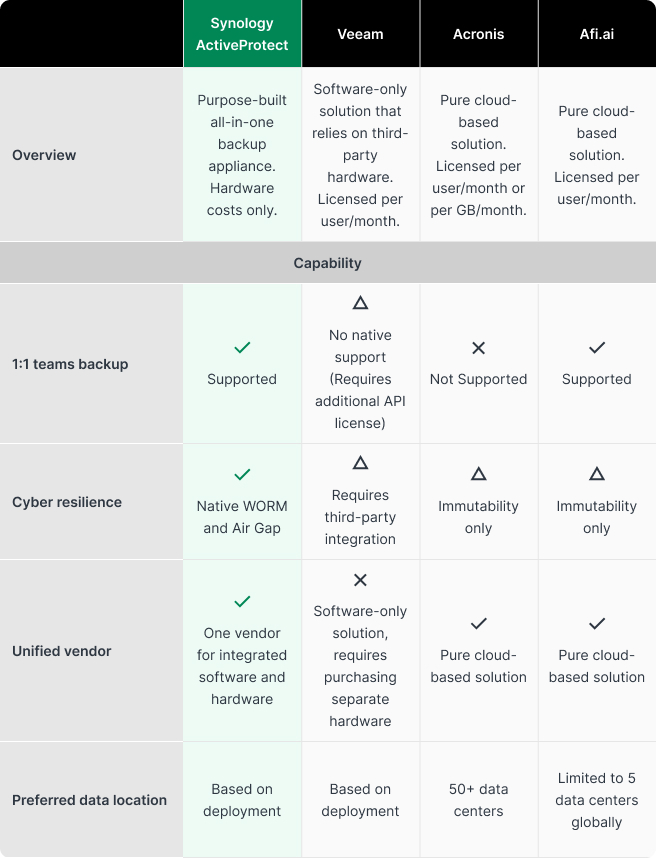

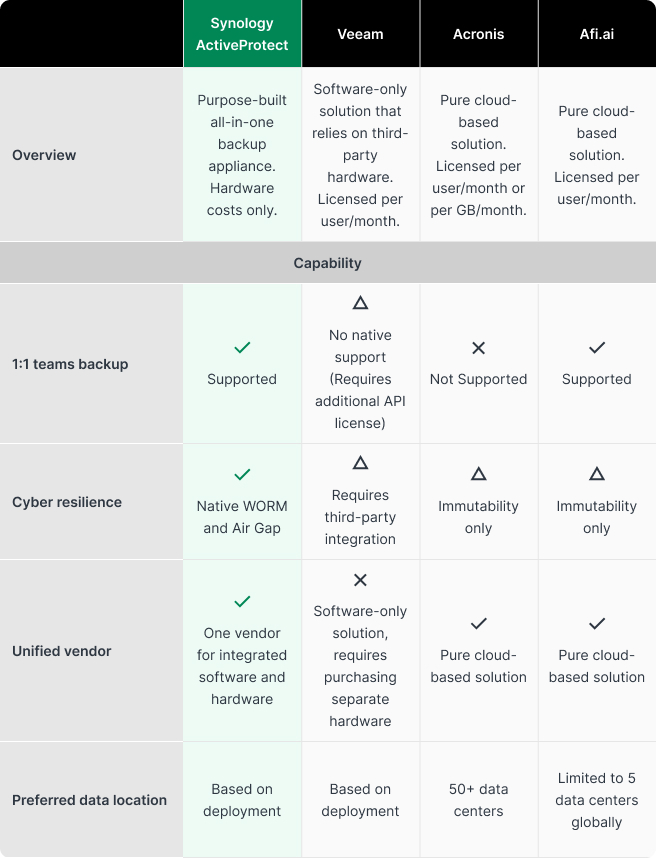

Poniższa tabela podsumowuje, które są warte uwagi pod uwagę przy zastosowaniu rozwiązań do naprawy zapasowych Microsoft 365 i kontrolujących głównych produktów na rynku.

Możliwe nawet 5× oszczędności dzięki modelowi cenowemu ActiveProtect

Rozwiązanie zapasowe Microsoft 365 dostępne dla użytkownika. Taki model może jednak podlegać opłatom licencyjnym – na przykład płacisz miesięczną opłatę licencyjną nawet za konta nieaktywne lub często używane, co sprawia, że koszty mogą być nieproporcjonalnie wysokie.

ActiveProtect stosuje inne zastosowanie. Opłata nie zależy od użytkowników – płacisz tylko za liczbę samourządzenia. Licencja na oprogramowanie jest elektryczne, gdy w tym samym klastrze zarządzanych jest więcej niż trzy serwery zapasowe.

Kliknij tutaj , aby uzyskać dostęp do usługi ActiveProtect upraszcza danych w Microsoft 365.

Izolowane środowisko przywracania

W przypadku dodatkowych taśm taśmowych typu air-gap, które są ręcznego wyjmowania nośników i przewożonych w innym miejscu, ActiveProtectautomatycznie tworzy izolowane urządzenie urządzenia. Kopia jest logicznie oddzielona, jak i oprogramowanie z systemów produkcyjnych, a transfer danych wyłącznie do użytkowników, którzy mają okna czasowe. Poza tym okresami środowiska jest całkowicie odizolowane.

Takie rozwiązanie zapewnia punkty przywracania offline, jednocześnie eliminując złożoność i ryzyko z zagrożeniami.

Kliknij tutaj , aby uzyskać więcej o izolowanych środowiskach wytworzonych przez ActiveProtect.

Dodatkowe ActiveProtect nie zawierają żadnych ukrytych kosztów. W przypadku kopii zapasowych Microsoft 365 często spotyka się opłatę związaną z limitem przestrzeni przypisanej do użytkownika. Wiele firm twierdzi, że przestrzeń „jest wliczona” w cenie, a jednocześnie nakłada limit na konto i dolicza dodatkowe opłaty w przypadku jego przekroczenia. ActiveProtect całościowe dodatkowe koszty, pełna przejrzystość dla firmy IT.

Na podstawie naszego doświadczenia ochrona około 3 000 kont Microsoft 365 z ActiveProtect może uwzględniać nawet pięciokrotne oszczędności w tradycyjnym modelu SaaS, uznane przez użytkownika.

Kliknij tutaj , aby uzyskać więcej informacji o Synology ActiveProtect.