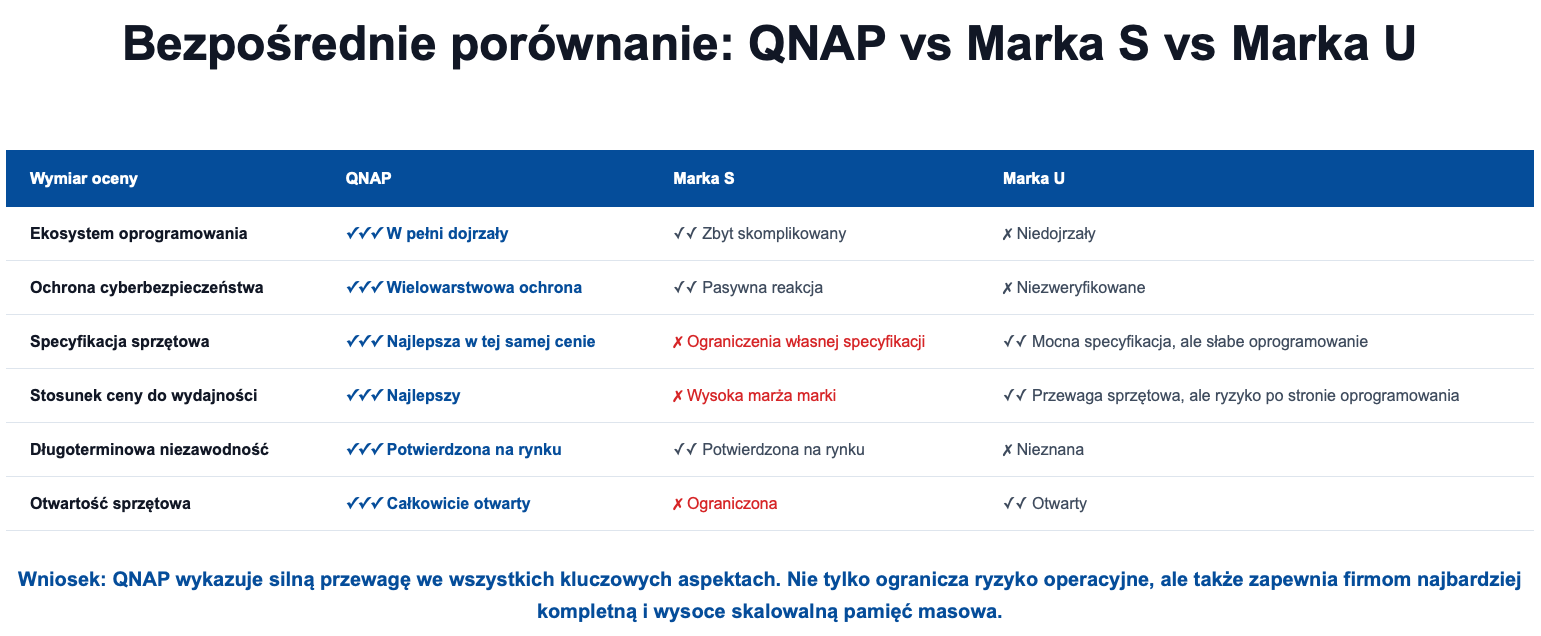

Tajpej, Tajwan, maja 27, 2026 – QNAP® Systems, Inc., wiodący innowator w dziedzinie rozwiązań obliczeniowych, sieciowych i pamięci masowej, ogłosił dziś premierę nowej generacji przełączników zarządzanych przez sieć w warstie 2 – serii QSW-M2130. Dostępny w dwóch wersjach – standardowym QSW-M2130-4C2S24T oraz z obsługą PoE++ QSW-M2130P-2C2S26T – ta seria stanowi idealne rozwiązanie dla firm poszukujących elastycznej i wydajnej infrastruktury sieciowej.

W małych i średnich firmach (MŚP) oraz w wielopiętrowych biurach rozbudowa architektury sieciowej często prowadzi do złożoności zarządzania. Seria QSW-M2130 została zaprojektowana tak, aby pełnić funkcję przełącznika „dostępowego” i „agregującego (dystrybucyjnego)” w ramach jednego urządzenia. Wykorzystując dwadzieścia cztery porty 2.5 GbE do stabilnego łączenia wielu stacji roboczych, serwerów NAS i urządzeń końcowych oraz porty 10 GbE do agregacji ruchu w sieci szkieletowej, umożliwia wysoce skalowalną, a jednocześnie łatwą w zarządzaniu topologię sieciową z uproszczonym wdrożeniem.

Aby sprostać wymaganiom nowoczesnej infrastruktury bezprzewodowej, model QSW-M2130P-2C2S26T z obsługą PoE obsługuje standard Ethernet o wysokiej mocy IEEE 802.3bt PoE++. Zapewniając całkowity budżet mocy do 375 W (z portami obsługującymi do 90 W i 45 W), zapewnia stabilne zasilanie i łączność wielogigabitową z urządzeniami zasilanymi o dużej mocy (PD), takimi jak punkty dostępowe Wi-Fi 6/6E/7, kamery IP 4K, telefony IP i systemy digital signage, skutecznie eliminując wąskie gardła przepustowości.

„Największym wyzwaniem dzisiejszych sieci jest «zagracona architektura», która rozrasta się w sposób niekontrolowany. Seria QSW-M2130 zapewnia sieć, która skaluje się bez utraty kontroli” – powiedział Ronald Hsu, Product Manager w QNAP, dodając: „Niezależnie od tego, czy zapewniamy szybką łączność stacjom roboczym i serwerom NAS, czy zaspokajamy zapotrzebowanie na energię Wi-Fi nowej generacji i kamer o wysokiej rozdzielczości dzięki naszemu modelowi PoE, eliminujemy konieczność skomplikowanej konfiguracji, pozwalając firmom zachować usprawnioną topologię i przewidywalną wydajność”.

Oba modele mają kilka kluczowych funkcji zaprojektowanych z myślą o optymalizacji sieci korporacyjnych:

- Dostęp i agregacja 2 w 1: Działa jednocześnie jako przełącznik dostępowy punktu końcowego i przełącznik agregujący, płynnie agregując ruch z wielu urządzeń brzegowych 2,5 GbE i łącząc się z siecią rdzeniową przez 10 GbE.

- Elastyczne porty combo 10GbE: Porty combo 10GbE o podwójnym zastosowaniu obsługują interfejsy miedziane RJ45 i światłowodowe SFP+, umożliwiając administratorom IT elastyczne wybór metod połączeń w oparciu o istniejące okablowanie.

- Kompleksowe zarządzanie warstwą 2: Obsługuje podstawowe funkcje zarządzania warstwą 2, w tym LACP, QoS, VLAN i IGMP Snooping, umożliwiając efektywną alokację przepustowości i optymalizację ogólnej wydajności.

- Solidne zabezpieczenia i ochrona systemu: Wyposażone w listy kontroli dostępu (ACL), zapobieganie atakom DoS, protokół Rapid Spanning Tree (RSTP) i kontrolę przepływu, aby chronić przed złośliwym ruchem, zapobiegać powstawaniu pętli sieciowych i zapobiegać utracie pakietów.

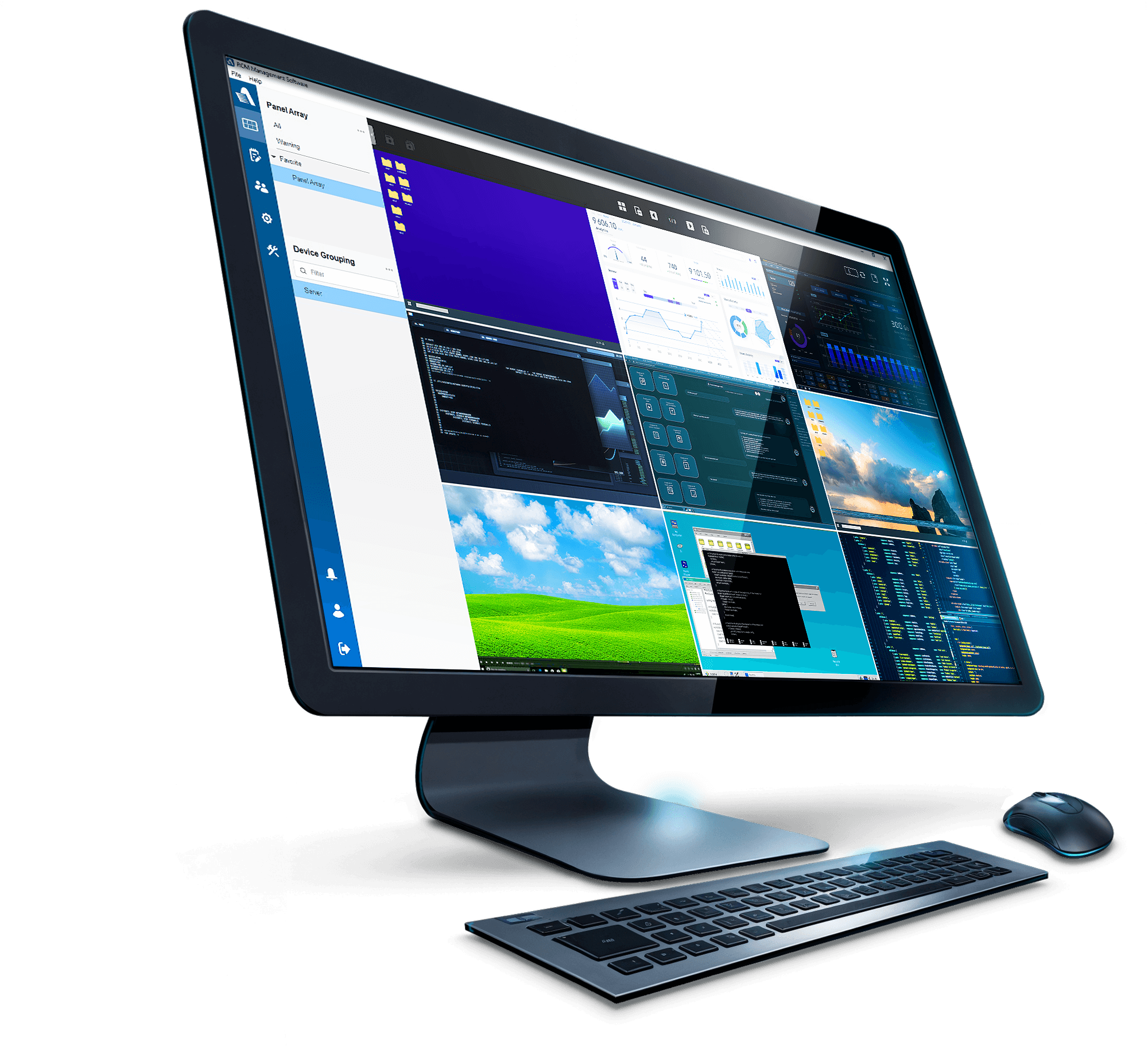

- Intuicyjny interfejs zarządzania QSS: Oparte na systemie przełączników QNAP (QSS), który oferuje przyjazny dla użytkownika graficzny interfejs webowy, ułatwiający zarządzanie portami i aktualizację oprogramowania układowego online jednym kliknięciem.

- Najwyższa jakość (wyprodukowano na Tajwanie): Zaprojektowane i wyprodukowane na Tajwanie, co gwarantuje najwyższą jakość wykonania, stabilność i niezawodność infrastruktury IT przedsiębiorstwa.

Kluczowe parametry każdego modelu:

- QSW-M2130-4C2S24T: 24 porty 2.5 GbE RJ45, 2 porty światłowodowe 10 GbE SFP+ i 4 porty combo 10 GbE (RJ45/SFP+).

- QSW-M2130P-2C2S26T: 24 porty 2.5 GbE RJ45, 2 porty 10 GbE SFP+, 2 porty 10 GbE RJ45 i 2 porty combo 10 GbE. Obsługuje standard IEEE 802.3bt PoE++, z całkowitym budżetem mocy do 375 W.

Rutynowe Operacje

Rutynowe Operacje Ręczne Logowanie Danych

Ręczne Logowanie Danych Interwencja Na Miejscu

Interwencja Na Miejscu Integracja Systemów

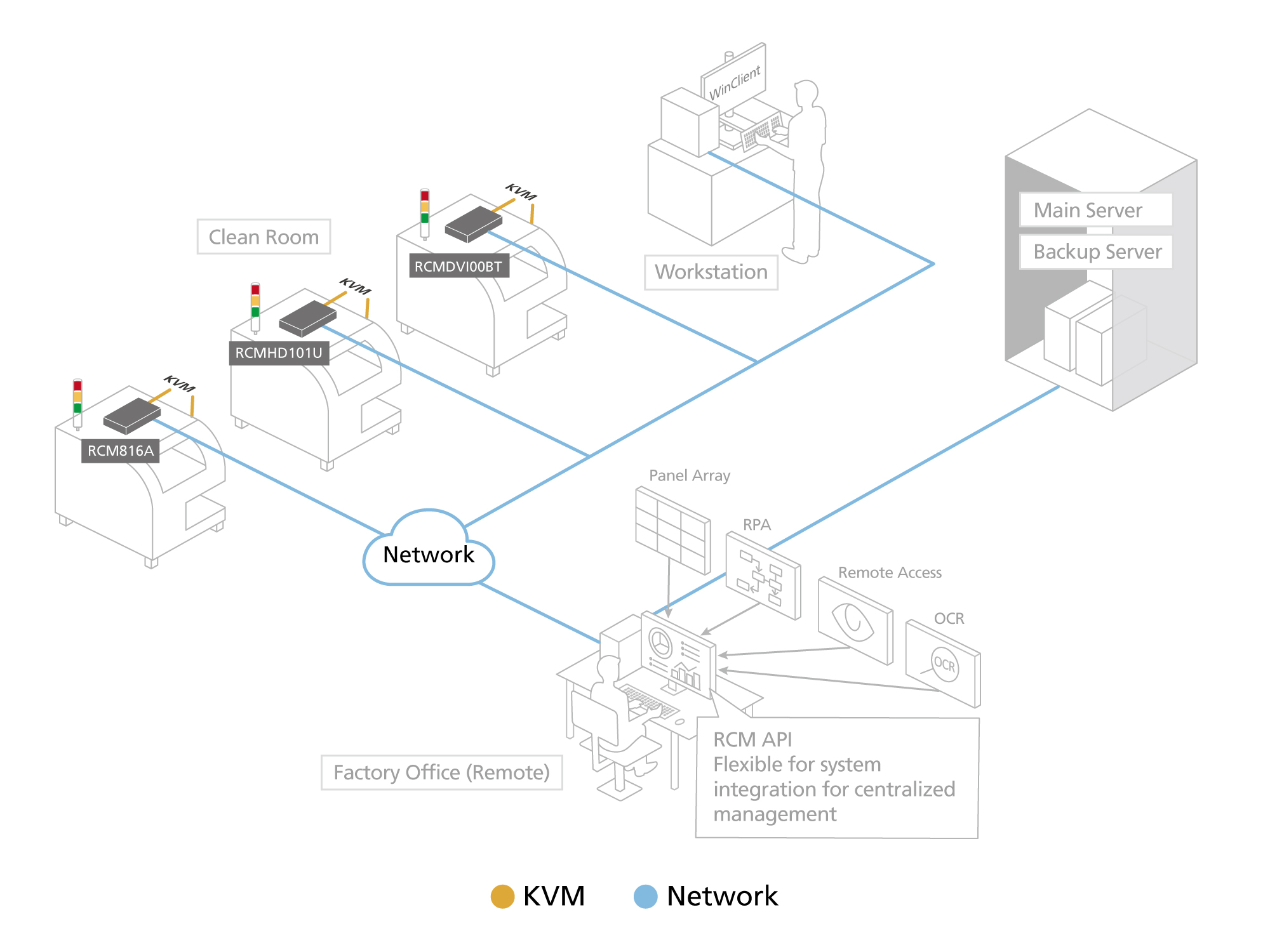

Integracja Systemów Rozwiązania Programowe

Rozwiązania Programowe

Jednokanałowe KVM over IP

Jednokanałowe KVM over IP Wielokanałowe KVM over IP

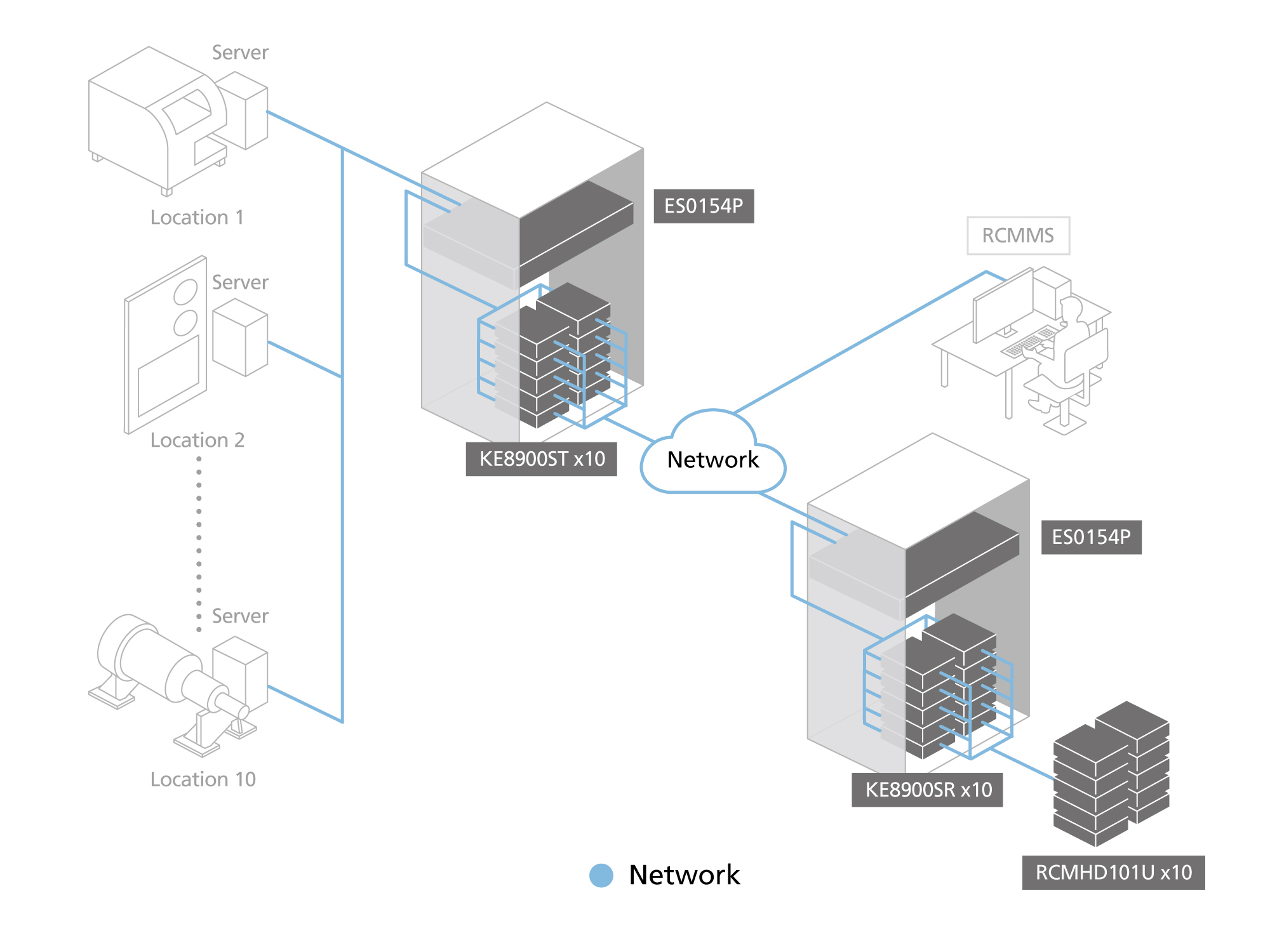

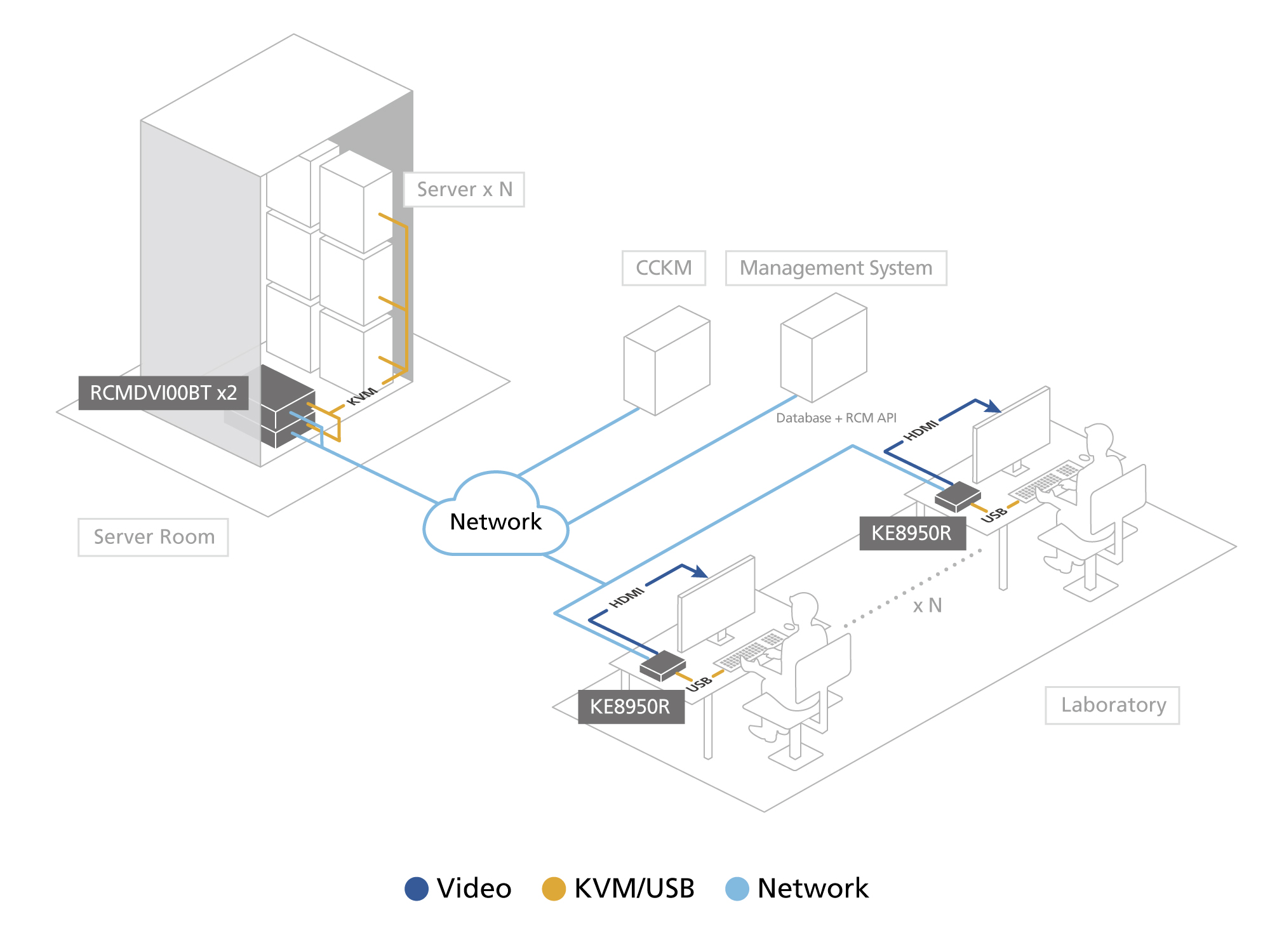

Wielokanałowe KVM over IP Ekstendery KVM over IP

Ekstendery KVM over IP