Koniec roku to odpowiedni czas na inwestycje. Wychodząc naprzeciw Państwa oczekiwaniom uruchomiliśmy specjalną promocję dla jednostek administracji publicznej.

Oferujemy Państwu:

- Darmowe doradztwo i pomoc w wyborze sprzętu

- Bogatą ofertę urządzeń, spełniającą nawet najwyższe wymagania

- Pomoc przy wdrożeniu

- Bezpłatne wsparcie techniczne przez cały okres gwarancji

- Preferencyjne warunki płatności

- Darmową dostawę do każdego zamówienia

Co znajduje się w naszej ofercie?

Niezawodne rozwiązania do backupu i przechowywania danych

Urządzenia zapewniają wysokiej klasy bezpieczeństwo danych. Ekonomiczne i wydajne. Pozwalają na tworzenie środowisk zapewniających ciągłość działania kluczowych systemów informatycznych w jednostkach samorządowych.

Oprogramowanie do backupu, usługi chmurowe

Proste, niezawodne i intuicyjne w obsłudze. Dostosowane do indywidualnych potrzeb danej jednostki. Proponowane rozwiązania zapewniają kompleksową ochronę i łatwe odzyskiwanie cennych danych.

Urządzenia optymalizujące pracę w urzędzie

Przełączniki KVM czy to kablowe czy biurkowe to urządzenia pozwalające na optymalizację pracy. Umozliwiają pracę na wielu komputerach przy użyciu 1 zestawu monitora, klawiatury i myszy. Doskonała jakość video, ograniczenie ilości urządzeń na biurku, a przede wszystkim usprawnienie pracy biurowej.

Bogata oferta przełączników z różnymi interfejsami powoduje, że jesteśmy w stanie spełnić najwyższe wymagania.

Sprzęt IT umożliwiający zdalny dostęp do zasobów

Urządzenia umożliwiające zdalną obsługę oraz dostęp do jednego bądź wielu komputerów poprzez sieć IP.

Rozwiązania firmy ATEN cechują się niezawodnym działaniem, zaawansowanym bezpieczeństwem oraz łatwością użytkowania.

Inteligentne zarządzanie energią w serwerowni

Listwy PDU pozwalają na dostawę oraz monitorowanie energii. Umożliwiają zarządzanie energią w czasie rzeczywistym. W ofercie posiadamy różnorodne rozwiązania przeznaczone do serwerowni, podnoszące bezpieczeństwo oraz wydajność pracy.

Rozbudowa sieci LAN, sieci 2,5GbE i sieci 10GbE

Wraz z coraz większymi plikami i coraz liczniejszymi urządzeniami w sieci, rośnie zapotrzebowanie na niedrogie, szybkie urządzenia sieciowe. Oferujemy różnorodne opcje modernizacji istniejącej sieci za pomocą szybkich routerów, przełączników sieciowych, kart sieciowych PCIe czy adapterów.

Rozwiązania do tworzenia funkcjonalnych przestrzeni spotkań/obrad

W ofercie ATEN znajdują się również urządzenia, które pozwalają stworzyć wielofunkcyjną a zarazem funkcjonalną przestrzeń spotkań / obrad.

Są to zarówno urządzenia do streamingu, jak również do przesyłania obrazu czy sygnału audio na różne odległości. Dodatkowo w ofercie znajduje się system rezerwacji sal, który pozwala uporządkować pracę w jednostce publicznej.

Dodatkowo w ofercie ATEN znajdują się:

- Konsole LCD / Konsole KVM LCD

- Przełączniki KVM rack

- Extendery KVM

- Extendery video

- Extendery USB

- Adaptery, konwertery, kable

Każde urządzenie matki ATEN zakupione w listopadzie przez jednostkę publiczną będzie objęte 36 MIESIĘCZNĄ GWARANCJĄ!

Już dziś zapraszamy Państwa serdecznie na WEBINARY organizowane przez naszą firmę.

Pierwszy z nich odbędzie się w czwartek, 17.11.2022 o godzinie 10.00 i będzie dotyczył wszystkiego co związane ze streamingiem i dystrybucją sygnałów audio-video.

„Streaming i dystrybucja sygnałów Audio Video w administracji publicznej.”

Rejestracja na webinar ATEN – LINK.

Kolejne spotkanie dotyczyło będzie rozwiązań do monitoringu z portfolio firmy Synology.

„Synology Surveillance – zbuduj profesjonalny system monitoringu w oparciu o rozwiązania Synology.”

Środa, 30.11.2022 o godzinie 10.00.

Rejestracja na webinar Synology Surveillance – LINK.

Ostatnie spotkanie będzie dotyczyło rozwiązań w chmurze od Synology.

„Synology C2 – Chmura Synology dla każdego.”

Spotkanie odbędzie się w środę, 07.12.2022 o godzinie 10.00.

Rejestracja na webinar Synology C2 – LINK.

Zachęcamy do kontaktu z nami. Pomożemy dobrać rozwiązanie do Państwa potrzeb.

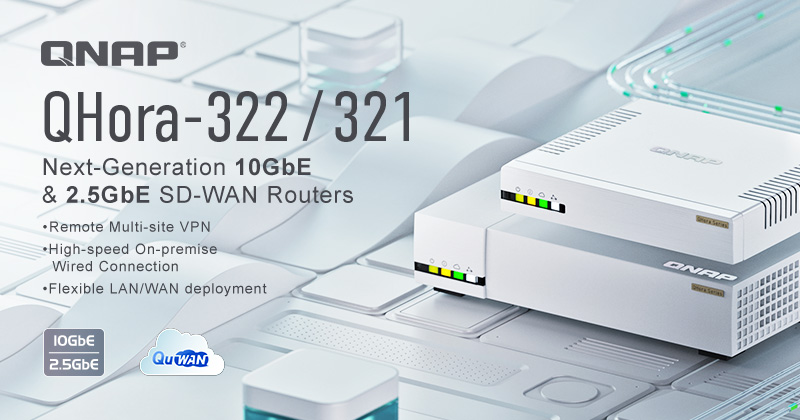

W ofercie QNAP pojawiły się dwa nowe modele routerów z serii QHora — QHora-322 oraz QHora-321, które są w stanie zapewnić dużą przepustowość sieci. Jako routery nowej generacji wyposażone są w funkcję SD-WAN, umożliwiają połączenie Mesh VPN klasy korporacyjnej i łączność przewodową. Pozwalają firmom i użytkownikom indywidualnym zbudować bezpieczne środowisko sieciowe i niezależne segmenty sieci, które producent zaleca, aby użytkownicy serwerów NAS podłączali do rozwiązań QHora w celu bezpiecznego zdalnego dostępu i tworzenia kopii zapasowych za pośrednictwem VPN.

QHora-322 wyposażona jest w czterordzeniowy procesor oraz trzy porty 10GbE i sześć portów 2,5GbE, podczas gdy QHora-321 posiada wyłącznie sześć portów 2,5GbE. Oba modele QHora oferują elastyczną konfiguracje portów WAN/LAN dla zoptymalizowanej pracy w środowisku sieciowym oraz utrzymania dużego transferu w sieci LAN. Co więcej, oba modele QHora umożliwiają korzystanie z topologii Mesh VPN za pośrednictwem QuWAN (technologia SD-WAN firmy QNAP), zapewniając niezawodną infrastrukturę sieciową dla utrzymania przepustowości sieci, automatyczne przełączanie awaryjne WAN i scentralizowane zarządzanie w chmurze.

Routery QHora korzystają z systemu operacyjnego QuRouter (więcej o systemie QuRouter), zapewniającego przyjazny dla użytkownika interfejs WWW, który pomaga w codziennych zadaniach związanych z zarządzaniem siecią. QHora-322 i QHora-321. Wykorzystują najnowocześniejsze techniki bezpieczeństwa sieci, kładąc nacisk na bezpieczeństwo dostępu między korporacyjną siecią VPN, a połączeniami brzegowymi. Funkcje takie jak filtrowanie witryn internetowych, serwer VPN, klient VPN, zapory ogniowe, przekierowanie portów i kontrola dostępu, mogą skutecznie filtrować i blokować niezaufane połączenia i próby logowania. W połączeniu z QuWAN Orchestrator oba modele QHora pomagają firmom budować elastyczną i niezawodną sieć nowej generacji.

Stworzone z myślą o nowoczesnych biurach i środowiskach wrażliwych na hałas, QHora-322 i QHora-321 posiadają cichą konstrukcję, która zapewnia cichą i stabilną pracę nawet przy dużym obciążeniu. Oba modele QHora wykorzystują nowoczesny design, który estetycznie pasuje do środowiska domowego lub biurowego.

Kluczowe specyfikacje

- QHora-322

Procesor czterordzeniowy, 4 GB pamięci RAM; 3 porty 10GBASE-T (10G/5G/2.5G/1G/100M), 6 portów RJ45 2.5GbE (2.5G/1G/100M/10M); 1 port USB 3.2 Gen 1. - QHora-321

Procesor czterordzeniowy, 4 GB pamięci RAM; 6 portów 2,5GbE RJ45 (2.5G/1G/100M/10M).

Dostępność

Nowe routery QHora-322, QHora-321 są już dostępne w naszym sklepie. Dowiedz się więcej.

QuRouter to system operacyjny od firmy QNAP, który upraszcza zarządzanie szybkimi i szerokopasmowymi sieciami LAN/WAN. Dzięki serwerowi NAT, VPN, bezpieczeństwu i QuWAN SD-WAN, zarządzanie siecią jest łatwiejsze, a połączenia zdalne bezpieczniejsze.

Zaprojektowany dla routerów nowej generacji

Bezpieczne i szybkie połączenia

QuRouter OS obsługuje najnowsze technologie połączeń i bezpieczną sieć VPN dzięki eleganckiemu interfejsowi GUI do zarządzania trasami, zapewniającemu wydajne wdrażanie i zarządzanie środowiskiem sieciowym o wysokiej prędkości.

Graficzny interfejs użytkownika sieci WWW – Web GUI do łatwego zarządzania stanem i ustawieniami połączenia sieciowego.

Zarządzanie siecią LAN/WAN – Obsługuje sieci bezprzewodowe 10GbE, Wi-Fi 6 i Mesh.

Większe bezpieczeństwo – Wbudowana zapora sieciowa i różnorodne technologie VPN, zapewniają bezpieczeństwo sieci LAN/WAN dzięki wdrożeniu w chmurze.

Interfejs graficzny WWW w skrócie

System operacyjny QuRouter zapewnia pulpit nawigacyjny do przeglądania, zarządzanie portami oraz przewodnik po konfiguracji w celu łatwego zarządzania siecią.

- Przeglądowy pulpit nawigacyjny – Możesz wyświetlać informacje o systemie w czasie rzeczywistym, stan połączenia urządzenia i ruch w sieci WAN.

- Zarządzanie portami – Możesz wyświetlać stan portów, statystykę pakietów dla portów i konfigurować prędkości portów.

- Przewodnik po konfiguracji – Podstawowe informacje i szczegółowy przewodnik po konfiguracji umożliwiają szybkie opanowanie konfiguracji sieci.

Najnowsze technologie połączeń

System QuRouter obsługuje najnowsze technologie przewodowe i bezprzewodowe, aby zbudować szerokopasmową i szybką sieć LAN dla środowiska biurowego lub domowego.

Wiele szybkich portów 1GbE/2,5GbE/10GbE1 – umożliwia elastyczne wdrażanie sieci LAN/WAN.

Obsługa Wi-Fi 5 802.11ac lub Wi-Fi 6 802.11ax, zapewniająca do 1,38 raza szybszy dostęp niż Wi-Fi 51— oraz czterokrotnie większą liczbę jednoczesnych klientów Wi-Fi!

Obsługa przekazywania w sieci Mesh Wi-Fi1, pozwalająca na łączność o dużym zasięgu. Trzypasmowy router Wi-Fi zapewnia płynne i stabilne połączenie Wi-Fi przy częstotliwości 2,4 GHz, 5 GHz i dedykowanej Mesh 5 GHz.

Zaawansowane funkcje routingu i zarządzania bezprzewodowego

Łatwe wdrożenie środowiska przewodowego i bezprzewodowego z elastycznymi softwarowymi ustawieniami routingu i zarządzaniem bezprzewodową siecią LAN.

- VLAN – Możliwość bezpośredniego połączenia poszczególnych urządzeń z routerem poprzez niezależne segmenty sieci w zależności od potrzeb organizacji i środowiska, dzięki czemu różne urządzenia mogą płynnie ze sobą współpracować.

- Serwer DHCP – Dynamiczne adresy IP automatycznie przesyłane klientom LAN.

- DDNS – Obsługa myQNAPcloud i innych nazw hostów serwera DDNS, umożliwiająca uruchamianie interfejsu systemu operacyjnego QuRouter bez konieczności zapamiętywania adresów IP.

- Zarządzanie bezprzewodową siecią LAN1 – Obsługuje wirtualny punkt dostępu dla przedsiębiorstw, umożliwiając uruchamianie wielu grup SSID. Personel IT może skonfigurować ustawienia VLAN dla każdego identyfikatora SSID, aby zapewnić grupom użytkowników/urządzeń stabilność połączenia, która jest niezbędna dla sieci o dużej gęstości z dużą liczbą jednoczesnych użytkowników.

Zwiększone bezpieczeństwo LAN

Wszechstronne funkcje zabezpieczeń zapewniające bezpieczniejsze połączenia sieciowe.

Bezpieczeństwo sieci LAN – Obsługa zapory L31, NAT i przekazywania portów w celu poprawy bezpieczeństwa sieci LAN.

Zarządzanie aplikacjami urządzeń brzegowych – Dzięki funkcjom L7 Firewall i Deep Packet Inspection1 użytkownicy mogą ustawić wiele segmentów dla różnych aplikacji z czarnej listy. Funkcja filtrów internetowych może pomóc ograniczyć czas korzystania z sieci i wdrożyć wytyczne dotyczące przeglądania dla osób niepełnoletnich.

Bardziej bezpieczny zdalny dostęp

W dobie po pandemii bezpieczne połączenia i dostęp do sieci dla pracowników zdalnych są podstawowymi funkcjami routerów. Routery QNAP z systemem operacyjnym QuRouter oferują wiele usług VPN dla różnych scenariuszy użytkowania.

QuWAN SD-WAN: Sieć VPN mesh w wielu lokalizacjach za pośrednictwem chmury1

W przeciwieństwie do standardowej sieci VPN typu site-to-site, QuWAN ustanawia sieci VPN Auto Mesh, dzięki czemu użytkownik nie musi wykonywać ręcznie żmudnej konfiguracji routera statycznej sieci VPN. QuWAN obsługuje teraz wdrażanie serwera QVPN na urządzeniach QNAP oraz klientów QVPN na urządzeniach mobilnych za pośrednictwem jednej platformy w chmurze. Dzięki QuWAN Orchestrator administratorzy IT mogą łatwo skonfigurować sieć QBelt VPN na poszczególnych urządzeniach mobilnych lub za pośrednictwem chmury. Informacje o połączeniu VPN można wysyłać na urządzenia mobilne, zapobiegając wyciekom informacji o adresie IP urządzeniu, co pozwala uzyskać bezobsługową alokację.

QVPN: Bezpieczna komunikacja ze zdalnymi urządzeniami

QVPN Service ma funkcje serwera i klienta VPN — można jej użyć do utworzenia klienta VPN, który nawiązuje połączenie z serwerem zdalnym lub dostawcą zewnętrznym w celu uzyskania dostępu do zawartości lub usług. Pozwala również na używanie routera QNAP jako serwera VPN do łączenia z urządzeniami końcowymi z użyciem protokołów OpenVPN, L2TP/IPsec oraz stworzonych przez firmę QNAP protokołów QBelt VPN.

Klient QVPN, Serwer QVPN i usługa QuWAN nie mogą być włączone w tym samym czasie. Serwer QVPN i usługa QuWAN mogą być włączone tylko w tym samym czasie podczas korzystania z protokołów QBelt lub OpenVPN, ale są wyłączone podczas korzystania z L2TP.

WireGuard® — łatwiejsze połączenia VPN dla pracowników zdalnych

Aktualnie QuRouter OS zapewnia obsługę WireGuard®, co pozwala na nawiązywanie szybszych i bardziej stabilnych połączeń VPN. Dzięki przyjaznemu w obsłudze interfejsowi pracownicy zdalni nie potrzebują pomocy personelu IT, aby skonfigurować tunele VPN w celu uzyskania dostępu do biurowych urządzeń QNAP za pomocą uproszczonych metod połączenia.

Steruj siecią Wi-Fi i sieciami przewodowymi przy użyciu wygodnej aplikacji mobilnej

Użyj aplikacji mobilnej QuRouter, aby monitorować domową sieć Mesh, w tym stan połączeń, użycie sieci i liczbę podłączonych użytkowników.

Znajdź swój idealny router QNAP

QNAP oferuje inteligentne, wielofunkcyjne i niedrogie routery spełniające wymagania sieci przewodowej, bezprzewodowej i zdalnej.

Do studiów i małych biur

Wi-Fi 6, 10GbE, SD-WAN

QHora

Obsługa ultraszybkich sieci Wi-Fi 6 i 10GbE umożliwiająca szybszą łączność i przesyłanie plików. QuWAN szybko nawiązuje bezpieczne połączenia VPN między biurami w wielu lokalizacjach.

Do zastosowań domowych i w małych biurach

Wi-Fi Mesh, 2,5GbE NAS, SD-WAN

QMiroPlus

Router z funkcją NAS, który obsługuje sieć Wi-Fi Mesh w celu zapewnienia wysokiego zasięgu sieci bezprzewodowej między różnymi pokojami i piętrami. Sieć QuWAN pomaga pracownikom zdalnym szybko nawiązywać bezpieczne połączenia VPN między domami i biurami w wielu lokalizacjach.

Do zastosowań domowych i w małych biurach

Wi-Fi Mesh, SD-WAN

QMiro

Niewielki router bez wentylatora, który obsługuje sieć Wi-Fi Mesh w celu zapewnienia wysokiego zasięgu sieci bezprzewodowej między różnymi pokojami i piętrami. Sieć QuWAN pomaga pracownikom zdalnym szybko nawiązywać bezpieczne połączenia VPN między domami i biurami w wielu lokalizacjach.

1 Różne modele obsługują określone technologie sieciowe, sprawdź

Potrzebujesz pomocy w doborze routera do swoich potrzeb? Skontaktuj się z nami. Sklep QNAP.

12 października obchodzony jest Dzień Bezpiecznego Komputera. Dzień ten zapoczątkowany 12 października 2004 roku, objęty został patronatem Prezydenta RP, jak również Polskiej Izby Informatyki i Telekomunikacji. Celem akcji jest popularyzacja wiedzy na temat bezpieczeństwa informatycznego oraz zagrożeń płynących z sieci.

Internet jako medium jest bardzo pożytecznym narzędziem, ale również bardzo niebezpiecznym. Nieumiejętne korzystanie z niego może wyrządzić wiele szkód w komputerze, również nieodwracalnych.

Zatem jak się chronić?

Regularnie twórz kopie zapasowe zgodnie z regułą 3-2-1

Strata cennych danych zapisanych na dysku komputerowym może nastąpić niespodziewanie. Co prawda zazwyczaj istnieje możliwość przywrócenia danych, ale wiąże się to ze stratą czasu i środków finansowych. Jednak lepiej być przezornym i wcześniej zabezpieczyć dane. Dobrze jest regularnie tworzyć kopie zapasowe zgodnie z regułą 3-2-1. W tym przypadku cyfra 3 oznacza trzy wersje danych, 2 to dwa różne nośniki lub urządzenia, 1 to kopia danych poza lokalizacją pierwotną.

Dobrym rozwiązaniem do tworzenia kopii zapasowych jest serwer NAS. Serwer NAS jest rodzajem „komputera” (ang. Network Attached Storage), który służy do magazynowania, przechowywania i udostępniania wrażliwych danych. Taki serwer daje o wiele więcej możliwości, ponieważ pozwala również na tworzenie prywatnej chmury, w celu przechowywania, uzyskiwania dostępu, tworzenia kopii zapasowych i udostępniania wszystkich plików w sposób swobodny i bezpieczny.

Spośród serwerów dostępnych na rynku możemy wyodrębnić rozwiązania różnych producentów, np. Synology, QNAP, Asustor czy TerraMaster. Wspomniani producenci oferują rozwiązania zarówno dla użytkowników prywatnych jak i firm. Począwszy od prostych rozwiązań dwuzatokowych, skończywszy na profesjonalnych serwerach do zastosowań w szafach rack.

W naszych sklepach firmowych dostępne są również gotowe zestawy produktów, składające się z serwera, odpowiednio dobranych dysków, ze wstępną konfiguracją, dodatkowym rokiem gwarancji oraz wsparciem technicznym przez cały okres gwarancyjny. Oferta ta spotyka się z dużym zainteresowaniem szczególnie klientów, którzy dopiero co rozpoczynają swoją „przygodę” z backupem.

Posiadaj choćby kilka różnych haseł, o odpowiedniej trudności

Niestety najpopularniejsze hasła można złamać w ciągu ułamków sekund. Przestępcy internetowi bardzo dobrze orientują się w znajomości najpopularniejszych haseł, jak również posiadają programy do łamania ich. Należy pamiętać, że im prostsze hasło, tym szybciej zostanie złamane.

Zatem jak stworzyć silne hasło, którego złamanie będzie kłopotliwe dla przestępcy?

- Hasło musi posiadać minimum 8 znaków długości – najlepiej, gdyby hasło miało przynajmniej 12-16 znaków. Im dłuższe hasło, tym lepsze.

- Musi zawierać wielkie i małe litery (AaBb)

- Musi zawierać cyfry (0123)

- Powinno zawierać znaki specjalne (%!@&;^)

- Nie powinno być słowem ze słownika lub kombinacją słów („kot”, „czarny kot”)

- Nie powinno bazować na oczywistych zamiennikach znaków („0” zamiast „o”, „1” zamiast „l”)

- Nie może zawierać prostych kombinacji klawiszowych, kolejnych liter czy powtarzających się znaków (qwerty, 123456, hhhhhh)

- Nie powinno odnosić się do nas lub bliskich nam osób (imię psa, imię dziecka, PESEL, ulubiony film)

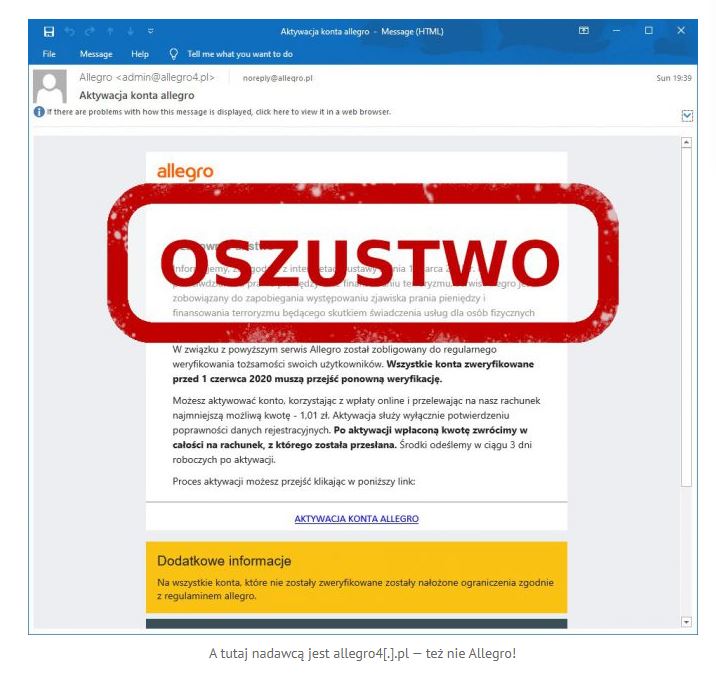

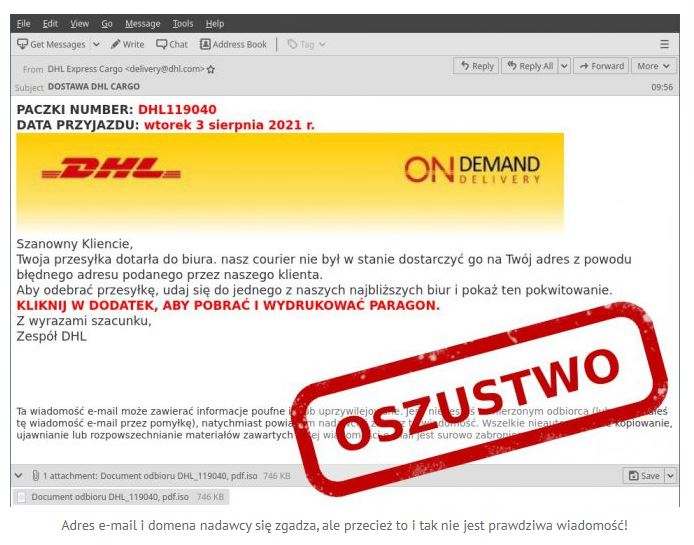

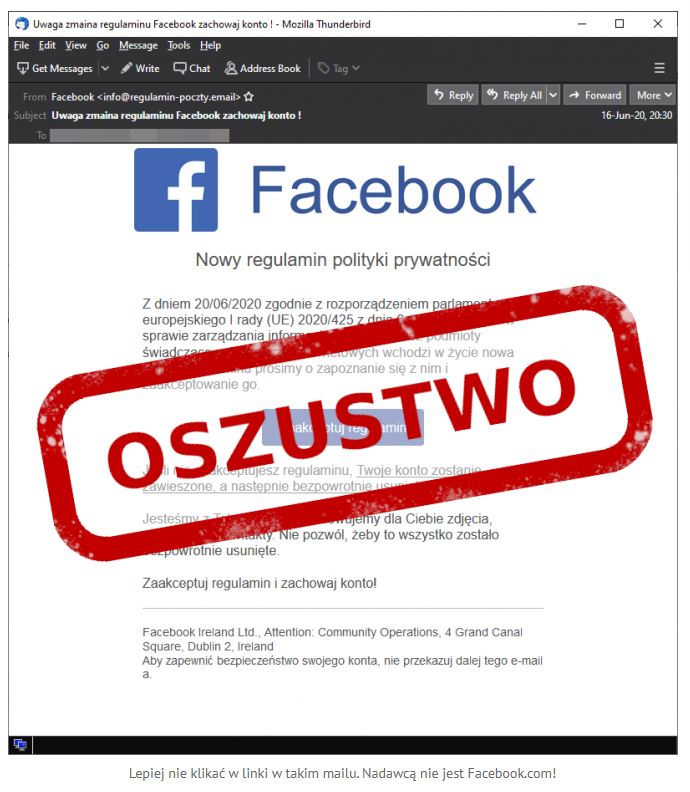

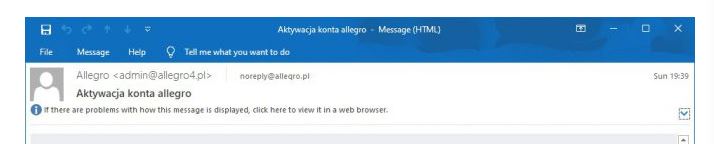

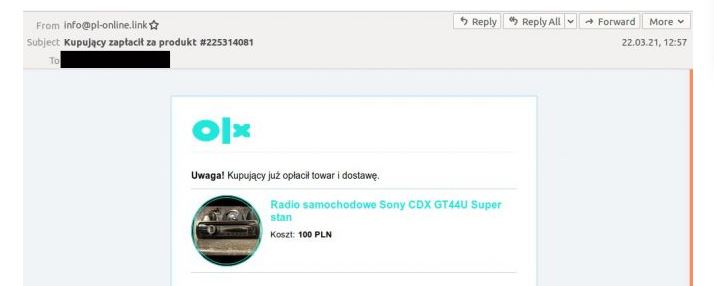

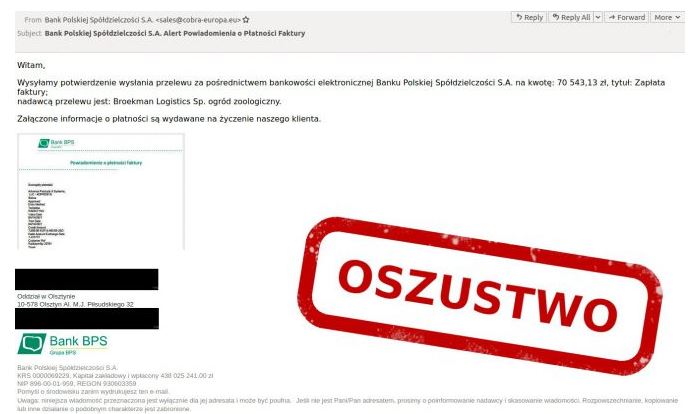

Nie otwieraj nieznanych plików, weryfikuj linki które klikasz

Phishing (czyt. fiszing) to rodzaj oszustwa polegającego na podszywaniu się pod inną osobę lub instytucję w celu wyłudzenia informacji, zainfekowania sprzętu złośliwym oprogramowaniem lub nakłonienia ofiary do określonych działań. Celem ataku phishingowego docelowo jest człowiek. Do takiego rodzaju ataków przestępcy wykorzystują wszystkie dostępne formy komunikacji, począwszy od wiadomości e-mail, przez komunikatory, telefony komórkowe czy wiadomości w portalach społecznościowych.

Często cyberprzestępcy podsyłają lub udostępniają linki, które do złudzenia przypominają strony bankowości elektronicznej, portali społecznościowych czy inne popularne strony. Takie działania zazwyczaj skłaniają do:

- podania danych logowania do banku na spreparowanej stronie WWW

- podania danych karty płatniczej / kredytowej

- wpisania loginu i hasła logowania do skrzynki pocztowej czy innego serwisu internetowego po kliknięciu w link z wiadomości

- podania danych osobowych (np. PESEL, nazwisko panieńskie matki, data urodzenia, miejsce urodzenia, numer dowodu) potrzebnych do uzyskania dostępu do niektórych kont lub np. zaciągnięcia kredytu

- pobrania pliku ze złośliwym oprogramowaniem (np. faktury, wezwania do zapłaty, pisma od kancelarii prawnej)

- instalacji złośliwego oprogramowania (np. ransomware, trojana, wirusa)

Jak się przed tym bronić?

1. Weryfikuj nadawcę wiadomości – nie klikaj i nie otwieraj załączników kiedy domena nadawcy e-maila, nadawca wiadomości SMS czy w social mediach wygląda podejrzanie lub inaczej niż zwykle.

2. Nie klikaj w linki z niespodziewanych wiadomości. Wejdź na stronę WWW, wpisując adres ręcznie – nie klikaj w wiadomości typu zablokowane konto, profil wymaga weryfikacji, trzeba ustalić nowe hasło lub autoryzować płatność.

A jeśli nie masz innej opcji i musisz kliknąć w link, koniecznie zweryfikuj czy adres strony WWW jest prawidłowy:

- czy jest to prawidłowa domena (np. allego.pl, a nie „allegro-payment.md”)

- czy nie ma literówek i zmienionych znaków (np. „I” miast „l”, „rn” zamiast „m”)

- czy w adresie strony nie ma „dziwnych ogonków” z innych alfabetów (np. „ķ” zamiast „k”)

3. Weryfikuj informację innym kanałem kontaktowym (lub samodzielnie inicjując kontakt)

- Ktoś prosi w mailu o przelew na nowy numer konta? Zadzwoń lub napisz SMS z prośbą o potwierdzenie.

- Firma czy bank dzwoni i pyta Twoje dane? Oddzwoń samodzielnie, wybierając numer ze strony WWW lub napisz na czacie na stronie firmy.

- Dostajesz SMS z informacją o konieczności zapłaty? Zadzwoń (na numer ze strony WWW wpisanej ręcznie) i zapytaj o szczegóły.

- Dzwoni policjant, prokurator czy śledczy i ma jakiś prośbę? Zadzwoń na komisariat czy do prokuratury i zweryfikuj czy taka osoba tam pracuje oraz poproś o połączenie z nią.

4. Nie pobieraj i nie otwieraj załączników do maili, których się nie spodziewasz.

- Nieoczekiwana faktura do zapłaty? Jeśli znasz tę firmę, to zweryfikuj inną drogą. Nie znasz — przenieś wiadomość do kosza.

- Wezwanie do zapłaty? Jeśli wszystko płacisz na czas — przenieś wiadomość do kosza.

- Ważne wezwanie czy pismo w załączniku? Jeśli się go nies podziewasz, przenieś do kosza.

Regularnie aktualizuj oprogramowanie antywirusowe

Aktualizacje oprogramowań antywirusowych pozwalają na skuteczną ochronę przed wszelkimi zagrożeniami, nawet tymi najnowszymi. Pamiętaj, że cyberprzestępcy cały czas szukają nowych sposobów na oszustwo oraz doskonalą swoje dotychczasowe metody. Każdego dnia powstaje wiele nowych wirusów i zagrożeń, które kradną lub szyfrują dane. Odzyskanie ich jest niezwykle kłopotliwe, czasochłonne, stresujące a przede wszystkim często niemożliwe do wykonania.

Gdy tylko zauważysz, że Twój program antywirusowy ma dostępną aktualizację, to koniecznie z niej skorzystaj. Wybieraj takie systemy ochraniające Twój komputer, które zapewnią Ci bezpieczeństwo w każdej sytuacji oraz systemy, które aktualizują bazę na bieżąco.

Pamiętaj o dwuetapowej weryfikacji danych

Dwuetapowa weryfikacja to nic innego jak podwójne sprawdzenie tożsamości podczas logowania. W przypadku dwuetapowej weryfikacji samo hasło nie wystarczy. Należy również podać drugi składnik, np. kod uwierzytelniający z wiadomości SMS.

Taki rodzaj logowania jest bardziej bezpieczny, ponieważ nawet jeśli ktoś zdobędzie hasło do twojego konta i tak nie będzie mógł się zalogować bez podania dodatkowego kodu.

Czego można użyć do weryfikacji dwuetapowej?

- Smartfona – kody SMS

- Smartfona – aplikacje do generowania kluczy jak Google Authenticator czy Microsoft Authenticator, czy aplikacje autoryzacji mobilnej, np. banków

- Tokenów OTP (kodów jednorazowych)

- Fizycznych kluczy bezpieczeństwa

Czy weryfikacja dwuetapowa daje 100% bezpieczeństwo? Niestety nie, ale znacznie je zwiększa. Jest to jedna z licznych kwestii cyfrowego bezpieczeństwa. Należy pamiętać, że tylko stosowanie ich wszystkich razem jest skuteczne.

Nie pozostawiaj swoich wrażliwych danych na niezweryfikowanych stronach

Jak pisaliśmy powyżej, ZAWSZE zweryfikuj adres strony www na którą wchodzisz. Przestępcy często podszywają się pod strony bankowości elektronicznej czy znane serwisy.

Jak nie dać się oszukać?

- Kiedy logujesz się do banku, najlepiej wpisuj adres ręcznie. Uważaj, aby nie zrobić literówki. Przeglądarka sama zasugeruje stronę, na którą wchodziłeś już wcześniej.

- Nigdy nie loguj się do banku, klikając w link wątpliwego pochodzenia.

- Sprawdzaj klikając w kłódeczkę (na pasku gdzie znajduje się adres internetowy strony – przed linkiem) możesz sprawdzić, dla kogo został wystawiony certyfikat. Nazwa powinna zgadzać się z nazwą banku.

Nie ufaj wszystkim adresom e-mailowym, weryfikuj nadawcę

Maile wysłane przez oszustów pochodzą najczęściej z wcześniej wykradzionych kont mailowych. Oszuści podszywając się pod konkretną firmę, preparują nagłówek wiadomości i wysyłają fałszywe informacje.

Pamiętaj, aby po otrzymaniu wiadomości, w której nadawca prosi o podanie wrażliwych danych zweryfikować z jakiego adresu e-mail przyszła wiadomość oraz nie patrzeć tylko na nazwę nadawcy (która może być fałszywa) ale również zweryfikować też adres e-mail.

Podsumowanie

Pamiętaj, że zawsze lepiej działać prewencyjnie. Utrata cennych plików, zablokowanie komputera, włamanie na konto pocztowe czy kradzież pieniędzy z konta bankowego to realne zagrożenia, które mogą się wydarzyć w chwili, kiedy nasz komputer nie jest odpowiednio zabezpieczony. Każde z takich działań naraża nas użytkowników na ogromny stres oraz szkody finansowe.

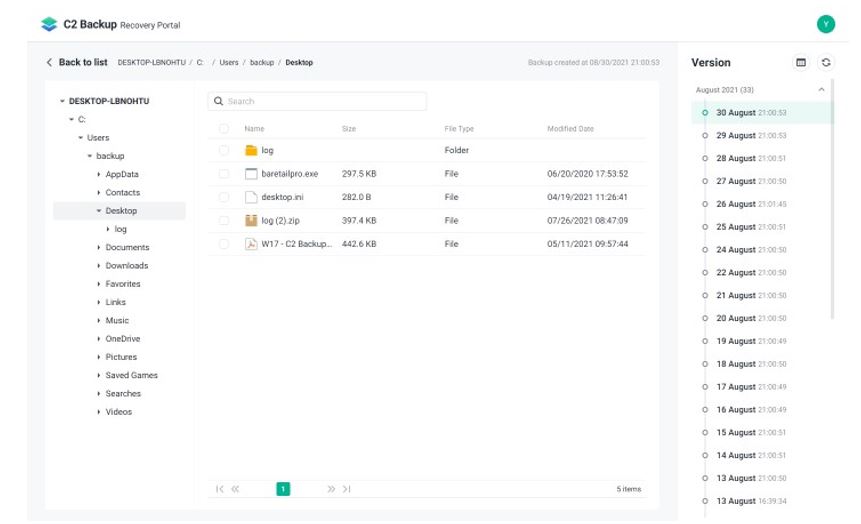

Ochrona wszystkich danych na urządzeniach Mac

C2 Backup, część ekosystemu chmury Synology C2, zapewnia skuteczną ochronę i przywracanie nieograniczonej liczby komputerów stacjonarnych i laptopów poprzez tworzenie pełnych kopii zapasowych urządzeń z systemami Windows i Mac.

Wykorzystując możliwości tworzenia kopii zapasowych w systemie macOS, C2 Backup tworzy bardziej niezawodne i spójne kopie zapasowe, zapewniając pełną ochronę urządzeń pracowników, w tym aplikacji i konfiguracji systemu. Dzięki integracji z Time Machine C2 Backup szybko śledzi wszelkie zmiany, zapewniając wysoką wydajność tworzenia kopii zapasowych bez konieczności nadużywania wydajności systemu.

Wsparcie dla wbudowanego narzędzia Migration Assistant systemu macOS, które będzie dostępne później w tym roku, pozwoli użytkownikom na bezproblemowe przywracanie wszystkich informacji do tego samego systemu lub na inne urządzenie Mac.

Kopia zapasowa danych Microsoft OneDrive for Business

C2 Backup umożliwia także tworzenie kopii zapasowych wszystkich najważniejszych danych przechowywanych w usłudze Microsoft OneDrive for Business. Firmy korzystające z usługi Microsoft 365 do przechowywania danych w chmurze mogą teraz chronić dane, w tym konta pracowników, dane poczty programu Microsoft 365 Exchange i pliki w usłudze OneDrive dzięki zaplanowanym codziennym kopiom zapasowym i przywracaniu na poziomie plików.

C2 Backup for Microsoft 365 wykorzystuje technologię przyrostowej kopii zapasowej, która przesyła tylko zmienione bloki danych po utworzeniu pierwszej kopii zapasowej, co pozwala zaoszczędzić czas i zmniejszyć użycie pamięci masowej.

Dostępność i więcej informacji

Obsługa kopii zapasowych komputerów Mac i usługi Microsoft 365 jest teraz dostępna dla wszystkich nowych i istniejących użytkowników C2 Backup.

W przypadku pytań dotyczących usług C2 Backup i innych usług Synology C2 zapraszamy do kontaktu z nami.

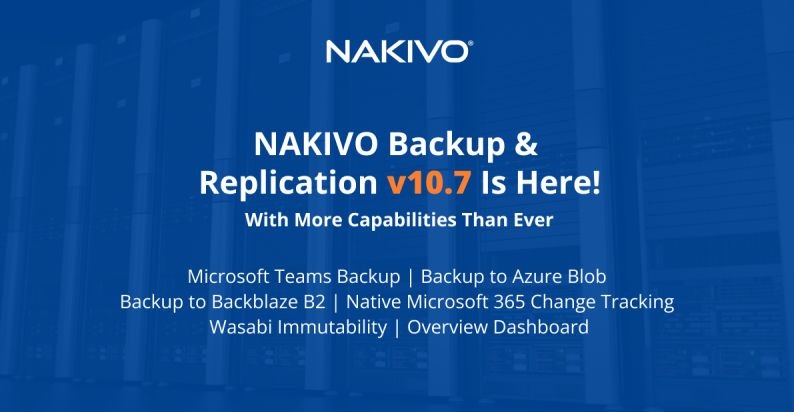

Producent zakończył testowanie wersji beta NAKIVO Backup & Replication v10.7, tym samym nowa wersja oprogramowania jest już ogólnie dostępna do pobrania. NAKIVO wprowadza funkcje i ulepszenia, które były bardzo pożądane oraz aby sprostać zmieniającym się potrzebom klientów i dostosować się do najnowszych osiągnięć w zakresie ochrony danych.

Najnowsza wersja oprogramowania NAKIVO Backup & Replication przenosi na wyższy poziom tworzenie kopii zapasowych SaaS, tworzenie kopii zapasowych w chmurze i odporność na ataki ransomware.

Pobierz bezpłatną wersję próbną NAKIVO Backup & Replication v10.7 już teraz, aby wypróbować najnowsze funkcje w swoim środowisku.

Co nowego w wersji 10.7?

- Kopia zapasowa w usłudze Azure Blob Storage: rozwiązanie obsługuje teraz usługę Azure Blob Storage jako miejsce docelowe kopii zapasowej, aby pomóc klientom poprawić dostępność i odzyskiwanie danych za pośrednictwem magazynu w chmurze. Możesz wysyłać kopie zapasowe i kopie zapasowe bezpośrednio do obiektu Azure Blob i błyskawicznie odzyskiwać potrzebne dane za pomocą zaledwie kilku kliknięć. Możesz również sprawić, by dane kopii zapasowej wysyłane do chmury Azure były niezmienne, aby zapobiec modyfikowaniu, usuwaniu i szyfrowaniu przez oprogramowanie ransomware tak długo, jak to konieczne

- Kopia zapasowa do Backblaze B2: Ta wersja dodaje również Backblaze B2 do listy obsługiwanych chmur, umożliwiając przechowywanie danych kopii zapasowych na bardziej opłacalnej platformie przechowywania w chmurze. Dzięki NAKIVO Backup & Replication v10.7 możesz wysyłać kopie zapasowe swoich maszyn wirtualnych, maszyn fizycznych, instancji Amazon EC2, udziałów plików itp. do zasobników Backblaze B2. Za pomocą kilku kliknięć możesz wykonać pełne lub szczegółowe odzyskiwanie danych z kopii zapasowej, w zależności od potrzeb. Co więcej, możesz włączyć niezmienność danych kopii zapasowych wysyłanych do zasobników Backblaze B2, aby zapewnić dodatkową ochronę przed oprogramowaniem ransomware i przypadkowym usunięciem.

- Microsoft Teams Backup: Najnowsza wersja rozszerza zakres możliwości ochrony danych Microsoft 365 w NAKIVO Backup & Replication o dodatkową obsługę Microsoft Teams. Twórz kopie zapasowe danych zespołów w lokalnym repozytorium i szybko odzyskuj całe zespoły lub określone elementy, takie jak kanały, wpisy, pliki i karty, do wybranej lokalizacji.

- Natywne śledzenie zmian na platformie Microsoft 365: NAKIVO Backup & Replication obsługuje teraz natywne śledzenie zmian na platformie Microsoft 365, aby poprawić wydajność tworzenia kopii zapasowych i skrócić czas wykonywania zadań. Zamiast wykonywać pełne skanowanie danych przy każdym uruchomieniu zadania przyrostowego, możesz teraz śledzić rozwiązanie i przetwarzać tylko te dane, które uległy zmianie od czasu ostatniej kopii zapasowej.

- Wasabi Immutability: najnowszy dodatek do arsenału oprogramowania anty-ransomware NAKIVO Backup & Replication. Włącz niezmienność danych kopii zapasowych przechowywanych w zasobnikach Wasabi, aby chronić je przed usunięciem i modyfikacją tak długo, jak to konieczne.

- Przegląd Dashboard: Wersja 10.7 dodaje zupełnie nowy przegląd Dashboard do istniejącego zestawu paneli dostępnych w NAKIVO Backup & Replication. Ten pulpit nawigacyjny zapewnia ogólny przegląd działań związanych z ochroną danych, w tym podsumowanie stanu zadań i składników rozwiązania, wyświetlane w postaci łatwych do odczytania widżetów.

Chcesz wypróbować NAKIVO Backup & Replication v10.7?

QNAP zaprezentował TS-h1090FU – 10 zatokowy NAS w obudowie 1U na dyski U.2 NVMe

Kolejna nowość w ofercie producenta. Serwer TS-h1090FU na dyski U.2 NVMe PCIe Gen 4 x4 SSD, to urządzenie zapewniające najwyższą wydajność systemu, przy zachowaniu najniższych kosztów pamięci masowej. Serwer ma wbudowaną dwuportową kartę 25GbE, możliwość rozbudowy przez złącze PCIe Gen 4, obsługuje ZFS i technologie optymalizacji dysków SSD. TS-h1090FU zapewnia dużą wydajność dzięki czemu idealnie sprawdzi się jako serwer plików dla aplikacji intensywnie korzystających z operacji we/wy, wirtualizacji, wspólnej edycji wideo 4K/8K lub wydajnego przesyłania danych.

Model TS-h1090FU posiada 10 zatok na dyski SSD U.2 NVMe PCIe Gen 4 lub dyski SSD SATA 6 Gb/s w obudowie 1U. Serwer wykorzystuje procesory drugiej generacji AMD EPYC™ z serii 7002 oraz pamięć RAM DDR4 ECC, którą dzięki 12 slotom Long-DIMM można rozbudować do 1 TB. TS-h1090FU bez problemu sprosta obciążeniom wymagającym dużej ilości pamięci. Serwer posiada wbudowane porty 2,5 GbE oraz 25 GbE z obsługą iSER i ma możliwość zamontowania karty 100GbE w celu zwiększenia wydajności aplikacji wymagających dużej przepustowości.

Serwer działa na systemie operacyjnym QuTS hero opartym na ZFS, którego priorytetem jest integralność i ochrona danych. Redukcja danych znacznie zmniejsza wykorzystanie przestrzeni pamięci masowej — jest to przydatne w zwiększaniu wydajności pamięci masowej SSD, szczególnie gdy generowane są powtarzalne dane lub ogromne ilości małych plików. Dodatkowe funkcje optymalizacji SSD obejmują łączenie zapisu, TRIM i nadmiarową alokację puli, aby pomóc w osiągnięciu najwyższej wydajności i żywotności z inwestycji w dyski SSD. Wyjątkowa technologia QSAL (QNAP SSD Antiwear Leveling) firmy QNAP pomaga zapobiegać jednoczesnej awarii dysków SSD, poprawiając ochronę danych i niezawodność systemu.

W centrum aplikacji QNAP dostępne są różne aplikacje do instalacji na żądanie, które jeszcze bardziej zwiększają potencjał TS-h1090FU: hosting maszyn wirtualnych i kontenerów (obsługa kontenerów LXD, Docker® i Kata), kopie zapasowe maszyn wirtualnych VMware®/Hyper-V, kopie zapasowe lokalne/zdalne/w chmurze, kopia zapasowa Google™ Workspace i Microsoft 365® i wiele więcej.

Specyfikacja:

- TS-h1090FU-7302P-256G: Procesor AMD EPYC™ 7302P 16 rdzeni/32 wątki (do 3,3 GHz), 256 GB pamięci RAM w wersji RDIMM DDR4 ECC (8x 32 GB)

- TS-h1090FU-7302P-128G: Procesor AMD EPYC™ 7302P 16 rdzeni/32 wątki (do 3,3 GHz), 128 GB pamięci RAM w wersji RDIMM DDR4 ECC (8x 16 GB)

- TS-h1090FU-7232P-64G: 8-rdzeniowy/16-wątkowy procesor AMD EPYC™ 7232P (do 3,2 GHz), 64 GB pamięci RAM w wersji RDIMM DDR4 ECC (8x 8 GB)

- Serwer NAS 1U do montażu w szafie serwerowej,

- 10 x 2,5-calowe zatoki na dyski SSD U.2 NVMe PCIe Gen 4 x4 lub SATA 6 Gb/s,

- 2 x porty SmartNIC 25 GbE SFP28,

- 2 x 2,5 GbE RJ45,

- 2 x PCIe Gen 4 x16,

- 3 x USB 3.2 Gen 1 (5 Gb/s),

- nadmiarowe zasilacze 550 W

Chcesz uzyskać więcej informacji na temat rozwiązań QNAP? Skontaktuj się z nami. Sklep QNAP.

Kopie zapasowe to podstawa.

Kopia zapasowa a synchronizacja – różnice

Ciągła synchronizacja danych może mieć kluczowe znaczenie dla środowiska pracy. Niezależnie od tego, czy jesteś firmą, czy użytkownikiem indywidualnym, ważne jest, aby wszystkie dokumenty, konta i pliki były zawsze aktualizowane w chmurze. Ale jak synchronizacja wypada w porównaniu z kopiami zapasowymi, jeśli chodzi o ochronę danych?

Kopie zapasowe i synchronizacja służą do różnych celów.

Usługa synchronizacji stale aktualizuje dane w chmurze, dzięki czemu urządzenie i chmura zawsze mają ten sam zestaw danych. Ponadto synchronizacja zapewnia dostęp do danych na różnych urządzeniach, co oznacza, że możesz korzystać z danych w dowolnym miejscu i czasie. Jeśli jednak jakiś element zostanie wymazany z urządzenia, zostanie również usunięty z chmury i nie będzie można go przywrócić. Niektóre usługi, takie jak OneDrive, umożliwiają pobieranie plików z kosza, ale nie jest to idealne rozwiązanie w przypadku rzeczywistej awarii.

Usługi tworzenia kopii zapasowych umożliwiają kopiowanie danych z jednej lokalizacji do drugiej bez konieczności zastępowania starych danych, na przykład w przypadku kopiowania informacji z komputera na zewnętrzny dysk twardy, chmurę lub serwer NAS. Zwykle przechowują one wiele wersji danych, oznacza to, że w razie potrzeby będzie można je przywrócić do stanu z określonego punktu w czasie. Niektóre usługi tworzenia kopii zapasowych zapewniają nawet elastyczne strategie przechowywania danych oraz zaplanowane lub wyzwalane zdarzeniami zadania tworzenia kopii zapasowych, co pozwala na jeszcze większe dostosowanie do potrzeb tworzenia kopii zapasowych.

Dlaczego sama synchronizacja danych nie wystarczy?

Synchronizacja danych to proces integrowania tych samych i najbardziej aktualnych danych, które są dostępne na urządzeniu z co najmniej dwoma urządzeniami. Przykładem najpopularniejszych usług synchronizacji są Google Drive, Dropbox i OneDrive.

W przypadku większości usług synchronizacji dane są przechowywane w autoryzowanym repozytorium danych, do którego można uzyskać zdalny dostęp za pośrednictwem dostępnych urządzeń, takich jak komputery, smartfony i tablety.

Synchronizacja z chmurą jest również bardzo przydatna w kontekście współpracy. Było to szczególnie ważne w ostatnim czasie, kiedy praca z domu i ciągłe aktualizowanie wszystkich danych po każdej edycji stały się koniecznością. Kiedy jednak wszyscy mają dostęp do tego samego pliku, każdy może go też edytować lub usunąć, narażając plik na ryzyko.

Ponieważ automatyczna synchronizacja nie synchronizuje całego oryginalnego pliku, a jedynie zmienione lub nowe pliki, oznacza to, że po usunięciu takiego pliku prawdopodobnie nie da się już odzyskać. Synchronizacja danych zazwyczaj nie chroni również zawartości przed atakami typu ransomware, przez co pliki są jeszcze bardziej narażone na utratę danych.

Utwórz kopię zapasową danych

Rozwiązania do tworzenia kopii zapasowych i synchronizacji, choć mogą ze sobą współpracować, nie są tym samym mechanizmem i nie służą tym samym celom. Synchronizacja ułatwia współpracę i zapewnia dostępność we wszystkich urządzeniach, ale warto również korzystać z usługi kopii zapasowych i regularnie tworzyć kopie zapasowe danych, aby można je było odzyskać w przypadku utraty.

Usługi tworzenia kopii zapasowych mają również następujące zalety:

- Umożliwiają tworzenie i przywracanie kopii zapasowej całej konfiguracji urządzenia, plików systemowych oraz pojedynczych plików i folderów

- Chronią przed oprogramowaniem ransomware

- Przechowywanie wersji umożliwia dostęp do wielu wersji danych i ich przywracanie

- Zasady przechowywania można skonfigurować tak, aby usuwać dane w celu maksymalnego wykorzystania dostępnej pamięci masowej

- Dzięki usługom tworzenia kopii zapasowych w chmurze nie trzeba korzystać z urządzeń lokalnych, a stan kopii zapasowej można sprawdzić w dowolnym momencie

- Kopie zapasowe mogą być wykonywane automatycznie, więc nie trzeba pamiętać o ich tworzeniu

Chroń swoje dane dzięki usłudze C2 Backup

Prawdopodobnie masz już wszystko gotowe do tworzenia kopii zapasowej danych, ale od czego zacząć? Zalecamy rozpoczęcie pracy z usługą tworzenia kopii zapasowych w chmurze, taką jak C2 Backup.

Dzięki rozwiązaniu C2 Backup możesz zyskać wszystkie wymienione wcześniej korzyści, takie jak tworzenie kopii zapasowych/przywracanie danych, przechowywanie wersji i strategia przechowywania danych, które pozwalają na zachowanie co najmniej 60 wersji. W przypadku przyrostowej kopii zapasowej kopie zapasowe są tworzone tylko dla zmienionych bloków danych, dzięki czemu nie ma potrzeby tworzenia kopii zapasowej całego urządzenia za każdym razem, co zwiększa wydajność pamięci masowej i skraca czas wykonywania kolejnych kopii zapasowych.

C2 Backup umożliwia także dostosowanie harmonogramu tworzenia kopii zapasowych lub ustawienie ich uruchamiania przez określone zdarzenia, takie jak uruchomienie komputera, blokowanie ekranu lub wylogowanie.

Kopie zapasowe w przypadku usługi C2 Backup są zabezpieczane przy użyciu klucza C2 Encryption Key utworzonego podczas konfiguracji, a wszelkie przesyłane dane są szyfrowane po stronie klienta podczas przechowywania. Dzięki zastosowaniu 256-bitowego szyfrowania AES klasy wojskowej oraz szyfrowania po stronie klienta dane są maksymalnie zabezpieczone przed nieproszonym dostępem. W przypadku tworzenia kopii zapasowych urządzeń z systemem Windows stosowane jest szyfrowanie typu end-to-end, a w przypadku kont Microsoft 365 — szyfrowanie po stronie serwera.

Ponadto można mieć pewność, że dane w ramach usługi C2 Backup będą zawsze dostępne, ponieważ są one chronione na serwerach o 99,999999999% trwałości danych.

Nadal masz wątpliwości? Bez obaw. Możesz rozpocząć korzystanie z usługi C2 Backup w ramach 30-dniowego bezpłatnego okresu próbnego, aby wypróbować wszystkie przydatne funkcje tworzenia kopii zapasowych.

Chcesz dowiedzieć się więcej? Skontaktuj się z nami.

O NAS

Storage IT Sp. z o.o. zapewnia szeroką ofertę produktów do bezpiecznego przechowywania danych, wyróżniających się jakością, niezawodnością oraz łatwością użytkowania. W czasach, gdy dane są cenniejsze niż sprzęt, warto postawić na sprawdzonego dostawcę kompletnych rozwiązań.

.jpg)