Nadszedł czas, aby wykonać kopię zapasową komputerów z systemem Windows przed aktualizacją do systemu Windows 11, ponieważ Microsoft oficjalnie ogłosił, że wsparcie dla systemu Windows 10 zakończy się 14 października 2025 r. Chroń się przed lukami w oprogramowaniu i ryzykiem ransomware, aktualizując swoje systemy i tworząc kopie zapasowe danych przechowywanych na komputerach z systemem Windows. Podczas aktualizacji do systemu Windows 11 istnieją potencjalne problemy, które mogą pojawić się w trakcie lub po aktualizacji. Windows 11 ma określone wymagania sprzętowe. Jeśli Twoja firma korzysta ze starszych komputerów, które nie spełniają wymagań Windows 11, możesz nie być w stanie pomyślnie zaktualizować systemu operacyjnego.

Instalacja systemu Windows 11 może wiązać się z problemami ze zgodnością. Część sterowników do urządzeń sprzętowych mogła nie zostać jeszcze zaktualizowana do wymagań nowego systemu, co może uniemożliwić poprawne działanie niektórych urządzeń peryferyjnych, takich jak drukarki czy kamery internetowe. Dodatkowo, starsze oprogramowanie może być niekompatybilne z Windows 11 – w niektórych przypadkach może działać niestabilnie, a w innych w ogóle się nie uruchomić. Po aktualizacji systemu Windows istnieje niewielkie prawdopodobieństwo, że ustawienia mogą zostać zresetowane, a wszelkie ustawienia niestandardowe mogą zostać przywrócone do trybu domyślnego. Oznacza to, że będziesz musiał poświęcić dodatkowy czas na zresetowanie urządzenia.

Jeśli podczas aktualizacji wystąpi przerwa lub aktualizacja nie powiedzie się, pliki i foldery mogą zostać utracone, jeśli nie utworzono jeszcze ich kopii zapasowej. Podczas aktualizacji komputerów z systemem Windows należy upewnić się, że kopia zapasowa danych punktu końcowego została utworzona i można ją przywrócić na wypadek konieczności uzyskania dostępu do określonych plików i folderów podczas instalowania aktualizacji systemu Windows.

Wraz z gwałtownym wzrostem liczby cyberataków, firmy powinny zawsze tworzyć kopie zapasowe i konsolidować duże ilości danych przechowywanych na komputerach pracowników. Zachęcamy użytkowników do aktualizowania swoich komputerów z systemem Windows, aby wzmocnić swoje systemy przed zagrożeniami bezpieczeństwa wewnętrznymi lub zewnętrznymi oraz zabezpieczyć kopie zapasowe.

Jak Synology ActiveProtect może pomóc w zabezpieczeniu komputerów z systemem Windows

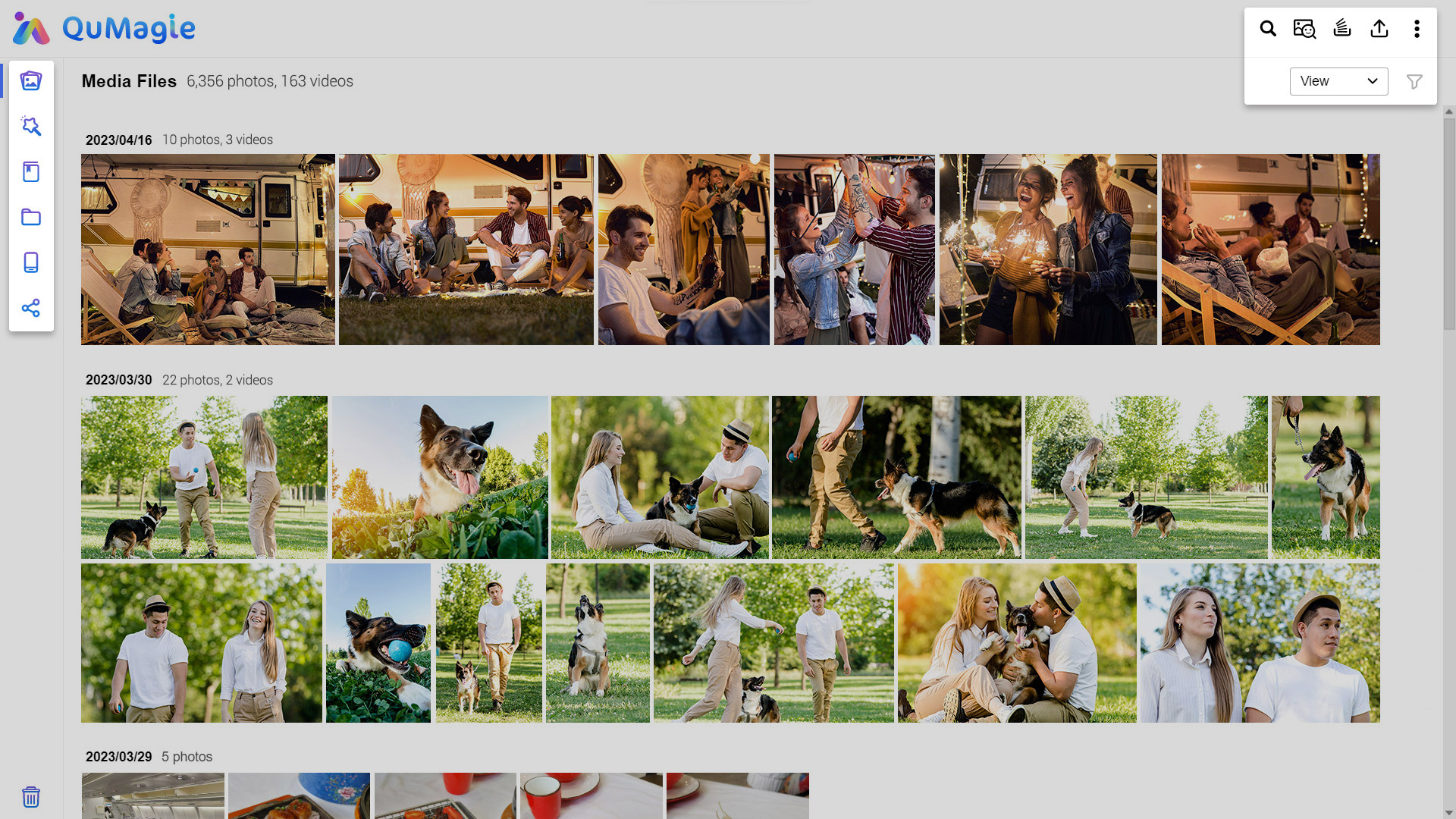

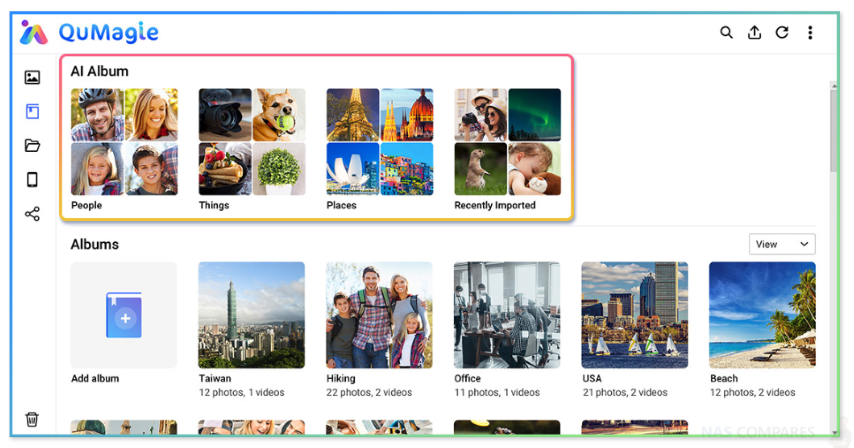

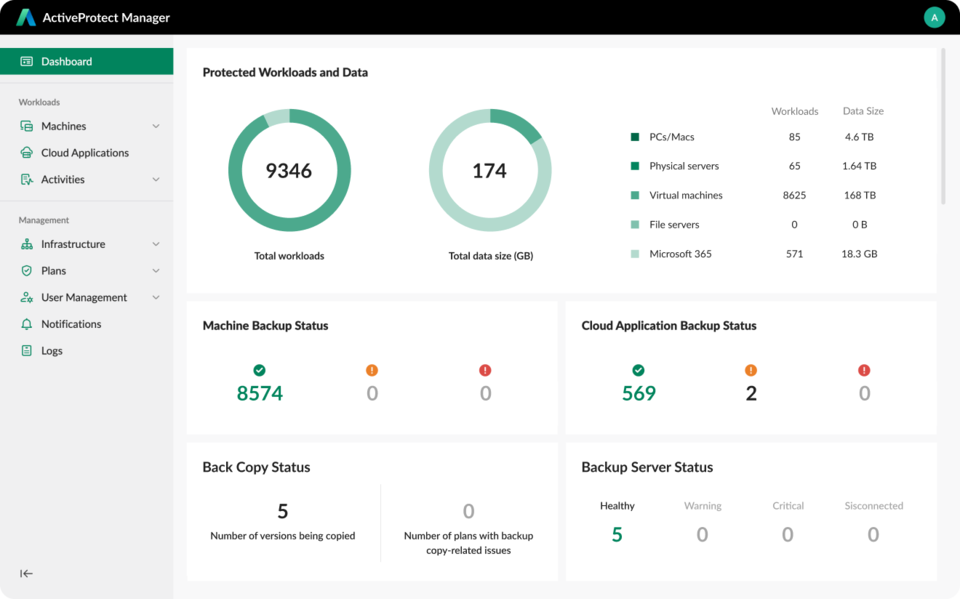

Synology ActiveProtect to specjalnie zaprojektowane urządzenie do tworzenia kopii zapasowych, zaprojektowane specjalnie do ochrony szerokiej gamy obciążeń, w tym komputerów z systemem Windows. Umożliwia scentralizowanie kopii zapasowych i monitorowanie danych bez względu na ich lokalizację. ActiveProtect jest również wyposażony w zaawansowane funkcje tworzenia kopii zapasowych i odzyskiwania danych, umożliwiając użytkownikom masowe wdrażanie podczas tworzenia kopii zapasowych komputerów, wzmacnianie ich obrony i płynne przywracanie danych.

Łatwiejsze operacje IT dzięki automatycznym kopiom zapasowym i RBAC: Wykonuj masowe wdrożenia i chroń urządzenia pracowników za pomocą kopii zapasowych opartych na agentach, planując lub uruchamiając kopie zapasowe oparte na zdarzeniach. Upewnij się, że komputery są zgodne z ustalonymi planami ochrony za pomocą kluczy połączeniowych. Przyznaj uprawnienia administratora tylko wybranym pracownikom, aby zminimalizować dostęp do danych firmowych.

Ochrona przed ransomware dzięki wbudowanej niezmienności: ActiveProtect jest wyposażony w niezmienne funkcje i technologię WORM (Write Once Read Many), dzięki czemu nikt nie może wprowadzać żadnych zmian ani usuwać danych. Odizoluj swoje kopie zapasowe za pomocą logicznych lub fizycznych szczelin powietrznych, aby w razie potrzeby można było odzyskać czystą kopię danych.

Elastyczne opcje przywracania danych w trybie bare-metal lub na poziomie folderu: Dzięki opcjom przywracania „bare-metal” oraz przywracania na poziomie folderów, użytkownicy mogą zdecydować się na przywrócenie całych urządzeń lub wybrać konkretne pliki lub foldery, które mają zostać przywrócone dzięki przywracaniu granularnemu.

Maksymalizacja pojemności pamięci masowej dzięki deduplikacji: Wraz ze wzrostem ilości danych, firmy muszą zapewnić maksymalne wykorzystanie swoich zasobów. ActiveProtect umożliwia firmom usuwanie nadmiarowych danych i tworzenie kopii zapasowych tylko zmodyfikowanych danych, zmniejszając rozmiary kopii zapasowych w celu efektywnego wykorzystania pamięci masowej dzięki globalnej deduplikacji. Wyeliminuj nadmiarowe dane w klastrze, aby zmaksymalizować pojemność pamięci masowej.

Podsumowanie

Regularne aktualizowanie komputerów i tworzenie ich kopii zapasowych to dobra praktyka, która pozwala upewnić się, że wszystko jest aktualne i zapobiec wykradaniu się luk w zabezpieczeniach. Synology ActiveProtect pomaga zabezpieczyć kopie zapasowe i zapewnić ich dostępność do odzyskiwania w celu utrzymania ciągłości biznesowej.